Imposter Etki Alanları Web Sitenizi Yeniden Yayınlıyor mu?

Yayınlanan: 2022-03-10Web kazımayı, bazen site sahibinin zararına olacak şekilde, bilgi analizi amacıyla web içeriğini toplamak için kullanılan bir araç olarak düşünüyoruz. Örneğin, birisi rekabet avantajı elde etmeye çalışmak için sunulan ürünler ve mevcut fiyatlandırma hakkında bilgi toplamak için bir rakibin perakende sitesinin tüm ürün sayfalarını web'de tarayabilir.

Web kazıma, reklam kampanyaları için iyi anahtar kelimeler belirlemek, blog gönderileri için trend olan konuları belirlemek veya önemli bloglar ve haber sitelerindeki etkileyicileri belirlemek gibi pazarlama verilerini toplamak için kullanılabilir. Üreticiler, Reklamı Yapılan Bir Fiyatlandırmaya ( MAP ) bağlı kalındığından emin olmak için perakende sitelerini kazıyabilir ve güvenlik denetçileri, güvenlik açıklarını veya gizlilik politikalarındaki ihlalleri aramak için siteleri tarayabilir. Ve elbette, kazıyıcılar güvenlik açıklarını veya açık iletişim veya satış bilgileri ayrıntılarını aramak için sitenizi sıyırabilir. Bu etkinliklerin hiçbiri, çıkarılan içeriğin yeniden yayınlanmasına veya son kullanıcılara teslim edilmesine neden olmaz.

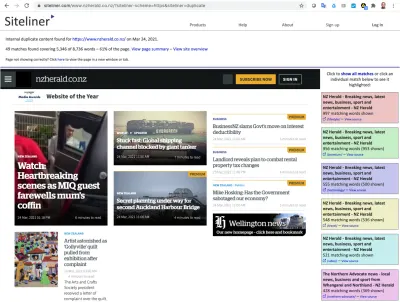

Bununla birlikte, kazınmış web sayfası içeriğinin bir sayfa olarak doğrudan ziyaretçilere iletildiği durumlar vardır. Aşağıda göreceğimiz gibi, bu iyi huylu veya çok iyi huylu olmayan nedenlerle yapılabilir. En kötü senaryolarda bunlar , içeriğinizin gerçek kaynağını bilmeden gerçek kullanıcılarla etkileşim kurmaya çalışan gerçek sahtekar alanlar olabilir. Ancak iyi huylu kullanım durumlarında bile, ziyaretçinin deneyimi üzerindeki kontrolünüzü biraz kaybedersiniz. İçeriğiniz başka yollarla, diğer sunuculardan veya platformlardan teslim edildiğinde, kullanıcılarınızla kurduğunuz kullanıcı deneyimini ve ticari ilişkiyi riske atabilir.

İşletmeniz için bu riski nasıl tanımlayabilir, izleyebilir ve yönetebilirsiniz? Çalışmanızı yeniden yayınlayan taklitçi alan adları hakkında fikir edinmek için web sitenizdeki web analitiğini veya gerçek kullanıcı ölçüm verilerini nasıl kullanabileceğinizi araştırıyoruz. Ayrıca Akamai mPulse'da topladığımız gerçek dünya verilerinde gördüğümüz en yaygın içerik yeniden yayınlama türlerini hem iyi huylu hem de sorunlu olarak açıklıyoruz, böylece verilerinizde ne arayacağınızı bilirsiniz.

Şüpheli Aktivite Nasıl İzlenir

Birinin web içeriğinizi yeniden yayınlayıp yayınlamadığını merak etmeye yeni başlıyorsanız, yapılacak en kolay şey bir Google aramasıdır. Sitenizdeki ilgilendiğiniz bir sayfadan on veya on iki kelimelik bir cümleyi Google arama çubuğuna kopyalayın, çift tırnak içine alın ve Ara'ya tıklayın. Umarım arama sonuçlarında kendi sitenizi görmelisiniz, ancak diğer sitelerde tam olarak bu cümle eşleşmesini buluyorsanız , yeniden yayınlamanın kurbanı olabilirsiniz . Bu yaklaşım açıkçası biraz geçici. Bu tür kontrolleri periyodik olarak çalıştırmak için bazı Google aramalarını komut dosyası haline getirebilirsiniz. Ama kaç sayfa kontrol ediyorsun? Yeniden yayınlamanın değiştirmeyeceği sayfalardaki içeriği nasıl güvenilir bir şekilde seçebilirsiniz? Peki ya yeniden yayınlanan sayfa görünümleri Google'ın arama sonuçlarında asla yer almazsa?

Halihazırda topladığınız verileri web analitiği veya Gerçek Kullanıcı Ölçümü ( RUM ) hizmetlerinizle kullanmak daha iyi bir yaklaşımdır. Bu hizmetler, yetenekleri ve toplanan verilerin derinliği açısından önemli ölçüde farklılık gösterir. Bunların tümü genellikle, bir etiket veya yükleyici kod parçacığı aracılığıyla sitenizin web sayfalarına yüklenen JavaScript işlemleri olarak kullanılır. Hizmet, bir sayfa görüntülemenin (ve/veya ilgilenilen başka bir kullanıcı etkinliğinin) tamamlandığını belirlediğinde, verilerin daha sonra işlendiği, toplandığı ve gelecek için depolandığı bir toplama sistemine geri bir veri "işareti" gönderir. analiz.

Sahte alanlar tarafından web sayfalarının yeniden yayınlanmasını belirlemeye yardımcı olmak için, istediğiniz bir hizmettir:

- Sitedeki her sayfa görünümü için veri toplar (ideal olarak);

- Sayfa görünümünün temel sayfa HTML kaynağının tam URL'sini toplar ;

- Bu temel sayfa URL'sindeki ana bilgisayar adı sitenizin altında yayınlandığı ana bilgisayar adı olmasa bile işaretleri kabul eder;

- Toplanan verileri kendiniz sorgulamanıza olanak tanır ve/veya "imposter alan adlarını" bulmak için tasarlanmış veri sorgularına zaten sahiptir.

Bir Web Sayfası Yeniden Yayınlandığında Ne Olur?

Bir web sayfası, bir son kullanıcıya tam bir sayfa görünümü olarak teslim edilmek amacıyla kazındığında, kazıyıcı içeriği değiştirebilir. Değişiklikler kapsamlı olabilir. Bazı içerikleri değiştirmek diğerlerinden daha kolaydır ve bir taklitçi etki alanı metni veya resimleri değiştirebilirken, JavaScript'i değiştirmek daha zorlu bir teklif olabilir. JavaScript'te denenen değişiklikler sayfa işlevselliğini bozabilir, düzgün oluşturmayı engelleyebilir veya başka sorunlar ortaya çıkarabilir.

Bizim için iyi haber şu ki, web analitiği izleyicileri veya gerçek kullanıcı ölçüm hizmetleri JavaScript olarak kullanılıyor ve birçok sahtekar etki alanı, sayfayı bozma riskleri nedeniyle içeriği kaldırmak için değiştirmeye çalışmıyor. Sıyırıcı, web analitiği veya RUM hizmetiniz için yükleyici snippet kodunu veya etiketini kasıtlı olarak kaldırmazsa, genel olarak konuşursak, başarılı bir şekilde yüklenir ve sayfa görünümü için bir işaret oluşturarak size taklitçi etki alanı etkinliğinin kanıtını verir .

Bu, sahtekar etki alanlarını web analitiği veya RUM verileriyle izlemenin anahtarıdır. Sayfa içeriğinin hiçbiri platformunuzdan veya sunucularınızdan teslim edilmese bile, analitik veya performans izleme için kullandığınız JavaScript kodu yüklendiği sürece, sayfa görünümüyle ilgili verileri almaya devam edebilirsiniz.

Veriyi Bilgiye Dönüştürmek

Artık verileriniz olduğuna göre, sahte alanların kanıtları için bunları benimseyebilirsiniz. En temelde bu, sayfa URL'sindeki her ana bilgisayar adına göre sayfa görüntüleme sayısını sayan bir veritabanı sorgusudur, bu sözde koda benzer bir şeydir:

results = query(""" select host, count(*) as count from $(tableName) where timestamp between '$(startTime)' and '$(endTime)' and url not like 'file:%' group by 1 order by 2 desc """);Sonuçlarda, sitenizin kullandığından farklı bir ana bilgisayar adı, sahte bir etki alanıdır ve araştırmaya değerdir. Verilerin sürekli izlenmesi için, muhtemelen verilerde gördüğünüz ve tanımladığınız taklitçi etki alanlarını kategorilere ayırmak isteyeceksiniz.

Örneğin, tüm web sayfalarını yeniden yayınlayan Natural Language Çeviri hizmetleri tarafından kullanılan bazı alanlar şöyle görünebilir:

# Translation domains translationDomains = ["convertlanguage.com","dichtienghoa.com","dict.longdo.com", "motionpoint.com","motionpoint.net","opentrad.com","papago.naver.net","rewordify.com", "trans.hiragana.jp","translate.baiducontent.com","translate.goog", "translate.googleusercontent.com","translate.sogoucdn.com","translate.weblio.jp", "translatetheweb.com","translatoruser-int.com","transperfect.com","webtrans.yodao.com", "webtranslate.tilde.com","worldlingo.com"]İhtiyaçlarınıza bağlı olarak, "kabul edilebilir" ve "sorunlu" etki alanları dizileri oluşturabilir veya taklitçi etki alanlarını işlevlerine veya türlerine göre kategorilere ayırabilirsiniz. Aşağıda, gerçek dünya verilerinde görebileceğiniz en yaygın taklitçi alan türleri bulunmaktadır.

Benign Yeniden Yayıncılık

Bir üçüncü taraf etki alanından gönderilen tüm kazınmış web sayfaları kötü amaçlı olmayacaktır. Geniş bir müşteri yelpazesindeki Akamai mPulse verilerine bakarak, taklitçi etki alanlarından gelen çoğu sayfa görüntülemesi , aslında bir site ziyaretçisinin bilerek kullanmayı tercih ettiği hizmetlerdir. Bir site ziyaretçisi, erişilemez bulabilecekleri sayfa içeriğinin keyfini çıkarabilir. Bazı durumlarda, hizmetler muhtemelen site sahibinin çalışanları tarafından kullanılıyor.

Burada açıklanan ana kategoriler hiçbir şekilde ayrıntılı değildir.

Doğal Dil Çevirisi

En yaygın taklitçi etki alanları, doğal dil çeviri hizmetleri tarafından kullanılanlardır. Bu hizmetler bir web sayfasını kazıyabilir, sayfadaki kodlanmış metni başka bir dile çevirebilir ve bu değiştirilmiş içeriği son kullanıcıya iletebilir.

Son kullanıcının gördüğü sayfa, çeviri hizmetinin üst düzey etki alanından bir URL'ye sahip olacaktır (diğerlerinin yanı sıra translate.goog, translateuser-int.com veya translate.weblio.jp gibi). rewordify.com, bir sayfadaki İngilizce metni, yeni başlayan İngilizce konuşanlar için daha basit cümlelere dönüştürür. Çevirilerin kalitesi veya sunulan sayfa deneyiminin performansı üzerinde hiçbir kontrolünüz olmasa da, çoğu site sahibinin bunu bir ticari risk veya endişe olarak görmeyeceği varsayılabilir.

Arama Motoru ve Web Arşivi Önbelleğe Alınmış Sonuçlar

Başka bir yaygın taklitçi alan kategorisi, arama motorları tarafından önbelleğe alınmış sonuçları veya sayfa görünümlerinin arşivlenmiş sürümlerini sunmak için kullanılan alan adlarıdır. Genellikle bunlar, sitede artık bulunmayabilecek ancak üçüncü taraf arşivlerinde bulunan sayfalardır.

Bu sayfa görüntülemelerinin sıklığı hakkında bilgi edinmek isteyebilirsiniz ve daha derin bir analiz, son kullanıcıların çevrimiçi önbelleklerde ve arşivlerde ne aradığının özelliklerini belirleyebilir . Çevrimiçi önbelleklere ve arşivlere yapılan her istek için tam URL ile, bu tür sayfa görünümlerinde en sık yer alan anahtar kelimeleri veya konuları tanımlayabilmeniz gerekir.

Geliştirici Araçları

Bu hizmetler, sitenizi geliştirme ve çalıştırmanın doğal işinin bir parçası olarak genellikle kendi çalışanlarınız tarafından kullanılacaktır. Tipik bir geliştirici aracı, tüm bir web sayfasını kazıyabilir, JavaScript, XML, HTML veya CSS'deki sözdizimi hataları için analiz edebilir ve geliştiricinin keşfetmesi için sayfanın işaretlenmiş bir sürümünü görüntüleyebilir.

Sözdizimi hatalarına ek olarak, araçlar bir siteyi erişilebilirlik veya yasal olarak gerekli diğer standartlarla uyumluluk açısından da değerlendirebilir. Gerçek dünyada görülen bazı örnek hizmetler arasında codebeautify.org, webaim.org ve jsonformatter.org bulunur.

İçerik Yayınlama Araçları

Geliştirici araçlarına çok benzeyen araçlar, içerik yayınlama ihtiyaçlarınızı yönetmek için kullanabileceğiniz araçlardır. En sık görülen örnek, bir sayfa getiren, onu Google'dan bir reklam etiketi ve reklam içeriği içerecek şekilde değiştiren ve yayınlandığında sonucun nasıl görüneceğini görmek için site sahibine görüntüleyen Google Ads Önizleme aracıdır.

Başka bir içerik yayınlama aracı türü, bir web sayfasını getiren, olası telif hakkı ihlali veya intihal için veritabanlarına karşı kontrol eden ve olası rahatsız edici içeriği belirlemek için sayfayı işaretlemeyle görüntüleyen bir hizmettir.

Kod Dönüştürücü Etki Alanları

Bazı hizmetler, geliştirilmiş performans veya geliştirilmiş görüntü özellikleri için değiştirilmiş biçimde bir web sayfası sunar. Bu türdeki en yaygın hizmet Google Web Light'tır. Yavaş mobil ağ bağlantılarına sahip Android işletim sistemi cihazlarında sınırlı sayıda ülkede bulunan Google Web Light, içeriği teslim etmek adına "ilgili içeriğin çoğunluğunu" korurken %80'e kadar daha az bayt sunmak için web sayfasının kodunu dönüştürür Android Mobile tarayıcısına çok daha hızlı.

Diğer kod dönüştürme hizmetleri, sunumunu değiştirmek için sayfa içeriğini değiştirir, örneğin printwhatyoulike.com kağıda yazdırmaya hazırlanırken reklam öğelerini kaldırır ve marker.to, kullanıcının bir web sayfasını sanal bir sarı vurgulayıcıyla "işaretlemesine" ve sayfayı başkalarıyla paylaşmasına olanak tanır. diğerleri. Dönüştürücü hizmetleri iyi niyetli olsa da, site sahibi olarak sizin bilmeniz gereken hem kötüye kullanım (reklamları kaldırma) hem de içerik bütünlüğüyle ilgili olası sorular potansiyeli vardır.

Web Sayfalarının Yerel Olarak Kaydedilmiş Kopyaları

Yaygın olmasa da, Akamai mPulse verilerinde file:// URL'lerinden sunulan sayfalarla işaretler görüyoruz. Bunlar, cihazın yerel deposuna kaydedilen önceden görüntülenen bir web sayfasından yüklenen sayfa görünümleridir. Her cihaz farklı bir dosya sistemi yapısına sahip olabileceğinden, URL verilerinde sonsuz sayıda "etki alanı" ile sonuçlandığından, bunları kalıplar için toplamaya çalışmak genellikle mantıklı değildir. Site sahiplerinin bunu bir iş riski veya endişesi olarak görmeyeceklerini varsaymak güvenlidir.

Web Proxy Hizmetleri

Kabul edilebilecek başka bir sahtekarlık alanı kategorisi, web proxy hizmetleri tarafından kullanılanlardır. İyi niyetli olduğu varsayılan proxy hizmetlerinin iki büyük alt kategorisi vardır. Biri, öğrenci grubuna erişim sağlamak için çevrimiçi bir haber yayınına abone olan bir üniversite kütüphane sistemi gibi kurumsal vekillerdir . Bir öğrenci siteyi görüntülediğinde, sayfa üniversitenin üst düzey alanındaki bir ana bilgisayar adından teslim edilebilir.

Çoğu yayıncının, iş modellerinin bir parçası olması durumunda bunu bir iş riski veya endişesi olarak görmeyeceğini varsaymak güvenlidir. Diğer önemli iyi huylu proxy türleri, ziyaretçilerin bir web sitesi içeriğini izlenmeden veya tanımlanmadan tüketebilmeleri için anonimlik sunmayı amaçlayan sitelerdir . Bu ikinci alt kategorinin en yaygın örneği, anonim tarayıcı.org hizmetidir. Bu hizmetlerin kullanıcıları iyi niyetli olabilir veya olmayabilir.

Kötü Amaçlı Yeniden Yayınlama

Bir web sayfasının kazınması ve daha sonra alternatif bir alandan teslim edilmesi için iyi huylu nedenler olabileceğini görmüş olsak da (ve aslında araştırmalar, iyi huylu kullanım durumlarının Akamai mPulse gerçek kullanıcı ölçüm verilerinde açık ara en yaygın görüleni olduğunu gösteriyor) ), kesinlikle kazıyıcıların niyetlerinin kötü niyetli olduğu durumlar vardır. Hurdaya çıkarılan içerik, çalınan içeriği basitçe kendininmiş gibi aktarmaktan kimlik bilgilerini veya diğer sırları çalmaya teşebbüs etmeye kadar çeşitli şekillerde gelir elde etmek için kullanılabilir . Kötü niyetli kullanım durumları hem site sahibine hem de/veya site ziyaretçisine zarar verebilir.

Reklam Kazıma

Yayıncılık endüstrisinde, reklam geliri, web sitelerinin ticari başarısı veya başarısızlığı için kritik öneme sahiptir. Elbette, reklam satmak, ziyaretçilerin tüketmek istediği içeriği gerektirir ve bazı kötü aktörler, bu içeriği çalmayı kendileri oluşturmaktan daha kolay bulabilir. Reklam kazıyıcıları, bir sitedeki tüm makaleleri toplayabilir ve bunları tamamen yeni reklam etiketleriyle farklı bir üst düzey alanda yeniden yayınlayabilir. Sıyırıcı, içeriği sayfa yapısından tamamen ayıracak kadar karmaşık değilse ve örneğin, web analiziniz veya RUM hizmetiniz için yükleyici snippet'i dahil olmak üzere ana sayfa JavaScript kodunu içeriyorsa, bu sayfa görünümleri için veri işaretleri alabilirsiniz.

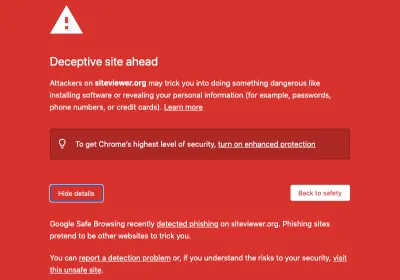

E-dolandırıcılık

Kimlik avı, güvenilir bir sitenin kimliğine bürünerek, kullanıcıların erişim kimlik bilgileri, kredi kartı numaraları, sosyal güvenlik numaraları veya diğer veriler gibi hassas veya özel bilgileri ifşa etmelerini sağlamaya yönelik dolandırıcılık girişimidir. Olabildiğince özgün görünmek için, kimlik avı siteleri genellikle kimliğine bürünmeyi amaçladıkları meşru siteyi kazıyarak oluşturulur . Yine, sıyırıcı, içeriği sayfa yapısından tamamen ayıracak kadar karmaşık değilse ve örneğin, web analitiğiniz veya RUM hizmetiniz için yükleyici snippet'ini içeren çekirdek sayfa kodunu içeriyorsa, mPulse'da bu sayfa görünümleri için işaretler alabilirsiniz.

Tarayıcı veya Arama Ele Geçirme

Bir web sayfası, tarayıcı veya arama ele geçirme saldırı kodunu içeren ek JavaScript ile kazınabilir ve yeniden yayınlanabilir. Kullanıcıları değerli verileri teslim etmeye teşvik eden kimlik avının aksine, bu tür saldırılar tarayıcı ayarlarında değişiklik yapmaya çalışır . Tarayıcının varsayılan arama motorunu, saldırganın bağlı kuruluş arama sonucu geliri elde ettiğine işaret edecek şekilde değiştirmek, kötü bir oyuncu için karlı olabilir. Sıyırıcı karmaşık değilse, yeni saldırı kodu enjekte ediyor ancak web analiziniz veya RUM hizmetiniz için yükleyici snippet'i dahil olmak üzere önceden var olan çekirdek sayfa kodunu değiştirmiyorsa, mPulse'da bu sayfa görünümleri için işaretler alabilirsiniz.

Ödeme Duvarı veya Abonelik Bypass Proxy'leri

Bazı hizmetler, son kullanıcıların, geçerli bir oturum açmadan görüntülemek için abonelik gerektiren sitelerdeki sayfalara erişmesine yardımcı olduğunu iddia eder. Bazı içerik yayıncıları için abonelik ücretleri site gelirinin çok önemli bir bölümünü oluşturabilir. Diğerleri için, kullanıcıların yaş, vatandaşlık, ikamet veya diğer kriterlere göre kısıtlanmış içeriği tüketmesi için oturum açmaların yasal uygunlukta kalması gerekebilir.

Bu erişim kısıtlamalarını atlayan (veya atlamaya çalışan) proxy hizmetleri , işletmeniz için finansal ve yasal riskler oluşturur . Öznel olarak, bu hizmetlerin birçoğu özellikle pornografi sitelerine odaklanmış görünüyor, ancak tüm web sitesi sahipleri bu kötü aktörlere karşı uyanık olmalıdır.

yanlış bilgi

Web kazımasından kâr elde etmeye çalışmanın yanı sıra, bazı sahtekarlık alanları, kasıtlı olarak yanlış bilgi yaymak, itibarlara zarar vermek veya siyasi veya başka amaçlarla değiştirilen içeriği sunmak için kullanılabilir.

Sonuçları Yönetmek

Artık sahte alan adlarının web sitenizi ne zaman yeniden yayınladığını belirlemenin ve izlemenin bir yolu olduğuna göre, sonraki adımlar nelerdir? Araçlar, yalnızca onları etkin bir şekilde kullanma yeteneğimiz kadar değerlidir, bu nedenle iş süreçlerinizin bir parçası olarak bir taklitçi etki alanı izleme çözümünü kullanmak için bir strateji geliştirmek önemlidir . Yüksek düzeyde, bunun üç aşamalı bir yönetim süreci hakkında karar vermeyi azalttığını düşünüyorum:

- Tehdidi tanımlayın,

- Tehdide öncelik verin,

- Tehdidi düzeltin.

1. Düzenli Raporlama Yoluyla Tehditlerin Belirlenmesi

Web analitiğinizden veya Gerçek Kullanıcı Ölçümü verilerinizden potansiyel taklitçi etki alanı verilerini çıkarmak için veritabanı sorgularını geliştirdikten sonra, verilere düzenli olarak bakmanız gerekir.

Başlangıç noktası olarak, herhangi bir yeni etkinlik için hızla taranabilecek haftalık bir rapor öneririm. Haftalık bir rapor, sorunları çok şiddetli hale gelmeden önce yakalamak için en iyi tempo gibi görünüyor. Günlük bir rapor sıkıcı gelebilir ve bir süre sonra göz ardı edilmesi kolay bir şey haline gelebilir. Günlük sayıların yorumlanması daha zor olabilir, çünkü ilgili bir eğilimi temsil eden veya etmeyen oldukça az sayıda sayfa görünümüne bakıyor olabilirsiniz.

Öte yandan, aylık raporlama, sorunların yakalanmadan önce çok uzun süre devam etmesine neden olabilir. Haftalık bir rapor, çoğu site için doğru denge gibi görünüyor ve muhtemelen düzenli raporlama için en iyi başlangıç ritmidir.

2. Potansiyel Tehdidin Sınıflandırılması

Yukarıda ele aldığımız gibi, site içeriğinizi yeniden yayınlayan tüm sahtekar alan adları, doğası gereği kötü niyetli veya işiniz için bir endişe kaynağı olmayabilir. Kendi sitenizin verilerinin genel görünümüyle ilgili deneyim kazandıkça, renk kodlaması yaparak veya bildiğiniz ve kötü amaçlı olmadığını düşündüğünüz alanları ayırarak düzenli raporlamanızı geliştirebilir ve bilinmeyen, yeni veya bilinen sorunlu alanlara odaklanmanıza yardımcı olabilirsiniz. en önemli.

İhtiyaçlarınıza bağlı olarak, "kabul edilebilir" ve "sorunlu" etki alanları dizileri oluşturabilir veya taklitçi etki alanlarını işlevlerine veya türlerine göre (yukarıda açıklanan "doğal dil çevirisi" veya "içerik yayınlama araçları" kategorileri gibi) kategorilere ayırabilirsiniz. Her sitenin farklı ihtiyaçları olacaktır, ancak amaç sorunlu alanları ilgili olmayan alanlardan ayırmaktır.

3. Kötü Oyunculara Karşı Harekete Geçin

Belirlediğiniz sorunlu kategorilerin her biri için, tehdide nasıl yanıt vereceğinize karar verirken kullanmak istediğiniz parametreleri belirleyin:

- Harekete geçmeden önce minimum sayfa görüntüleme sayısı nedir?

- Yükseltmenin ilk noktası nedir ve bundan kim sorumludur ?

- İşletme içindeki hangi paydaşların kötü niyetli faaliyetten ve ne zaman haberdar olması gerekiyor?

- Alınması gereken eylemler tüm paydaşlar (yöneticiler, yasal vb.) tarafından düzenli olarak belgeleniyor ve gözden geçiriliyor mu?

- Eylemler yapıldığında (örneğin, suçluya veya onun hizmet sağlayıcısına bir “DMCA Kaldırma” bildirimi göndermek veya içerik hırsızlarına erişimi sınırlamaya çalışmak için Web Uygulaması Güvenlik Duvarı kurallarını güncellemek gibi) bu eylemlerin sonuçları izleniyor ve onaylanıyor mu?

- Bu eylemlerin etkinliği zaman içinde yönetici iş liderlerine nasıl özetlenecek?

Site içeriğinizin her kötü niyetli yeniden yayınlanmasını ezmekte başarısız olsanız bile, işletmeye yönelik diğer riskler gibi riskleri yönetmek için yerinde sağlam bir süreç oluşturmalısınız . İş ortaklarınız, yatırımcılarınız, çalışanlarınız ve katkıda bulunanlarınız arasında güven ve otorite oluşturacaktır.

Çözüm

Doğru koşullarda, web analitiğiniz veya gerçek kullanıcı ölçüm verileriniz, web kazıyıcıları tarafından site içeriğinizi sunucularında yeniden yayınlamak için kullanılan sahte alanlar dünyasına görünürlük sağlayabilir. Bu taklitçi etki alanlarının çoğu, son kullanıcılara yardımcı olan veya çeşitli üretken şekillerde size yardımcı olan aslında iyi huylu hizmetlerdir.

Diğer durumlarda, sahtekar alan adları, kâr amacıyla içerik çalmak veya işletmenize veya site ziyaretçinize zarar verecek şekilde manipüle etmek için kötü niyetli amaçlara sahiptir. Web analitiği veya RUM verileri, hemen eyleme geçilmesini gerektiren potansiyel olarak kötü niyetli sahtekarlık alanlarını belirlemeye yardımcı olmanın yanı sıra daha iyi huylu alanların yaygınlığını daha iyi anlamanıza yardımcı olacak gizli silahınızdır. Topladığınız veriler, platform izleme ve raporlama araçlarınızın yapamayacağını görmek için web analitiği veya RUM hizmetinin ziyaretçinin kendi tarayıcısındaki bir gözlemci olarak konumunu kullanır.

Zaman içinde verileri analiz ederek, itibarınıza ve ziyaretçilerinizin deneyimlerine karşı oluşturdukları riskler hakkında işletmenizi daha iyi bilgilendirmek ve fikri mülkiyetinizi korumak için mekanizmalar geliştirmek ve uygulamak için sahtekarlık alanları ve niyetleri hakkında daha fazla bilgi edinebilirsiniz.

Smashing Magazine'de Daha Fazla Okuma

- Özellik Politikası ile Sitenizi Koruma

- Google'ın Yardımıyla Sitelerinizi Hızlı, Erişilebilir ve Güvenli Hale Getirin

- OAuth2 ve Facebook ile Oturum Açma Hakkında Bilmeniz Gerekenler

- İçerik Güvenliği Politikası, Geleceğiniz En İyi Arkadaşınız

- Web'de Gizlilik İhlaline Karşı Geri Tepki