10 najważniejszych luk w zabezpieczeniach WordPress i sposobów ich naprawy

Opublikowany: 2018-11-28Ten cytat jest wystarczająco dobry, aby dać ci wyobrażenie o problemach bezpieczeństwa, które mają miejsce na całym świecie. W rzeczywistości bezpieczeństwo stron internetowych to temat, który od dawna spędza sen z powiek właścicielom witryn. Nikt nie był w stanie osiągnąć 100% bezpieczeństwa swojej witryny biznesowej.

Według ankiety przeprowadzonej przez Juniper Research, do 2019 roku cyberprzestępczość będzie kosztować firmy ponad 2 biliony dolarów. To alarmujące statystyki i pokazują, że codzienne zabezpieczanie strony internetowej staje się bardzo trudne. Jednocześnie musisz znaleźć sposoby na zabezpieczenie swojej witryny, ponieważ zawiera ona zarówno najważniejsze dane, jak i poufne informacje.

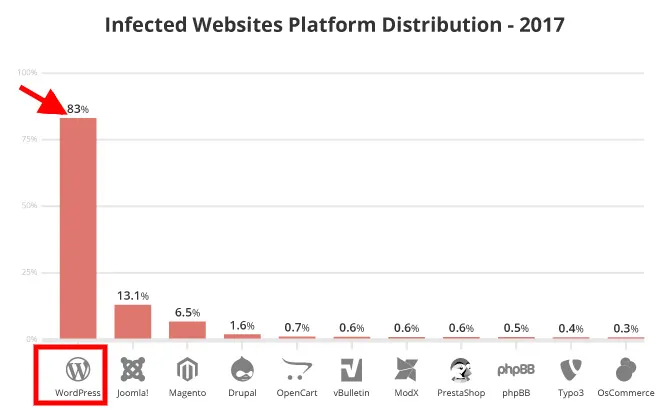

Jak wszyscy wiecie, WordPress obsługuje 31% Internetu, dlatego jest bardzo jasne, że platforma WordPress będzie miała do czynienia z największą liczbą problemów związanych z bezpieczeństwem sieci. Większość użytkowników ufa tej wspaniałej platformie i dlatego zbudowali na niej swoje witryny biznesowe.

Jednak według badań przeprowadzonych przez Sucuri WordPress jest najbardziej zainfekowaną platformą internetową w 2018 roku.

Dlatego ważne jest, abyście wszyscy byli świadomi różnych luk w zabezpieczeniach WordPressa i sposobów ich naprawy. Zacznijmy więc i przeanalizujmy każdą lukę po kolei.

Istnieją dwa rodzaje firm: te, które zostały zhakowane, i te, które jeszcze nie wiedzą, że zostały zhakowane.

10 najważniejszych luk w zabezpieczeniach WordPress

- Niebezpieczny hosting

- Używanie słabego hasła

- Nie aktualizuję WordPressa

- Wstrzyknięcie SQL

- Zapominając o zabezpieczeniu pliku konfiguracyjnego WordPress

- Brak aktualizacji wtyczek lub motywów

- Korzystanie ze zwykłego FTP

- Brak zmiany prefiksu tabeli WordPress

- Złośliwe oprogramowanie

- Nieprawidłowe uprawnienia do plików

1. Niebezpieczny hosting

Jest to prawdopodobnie jeden z największych powodów, dla których witryny WordPress łatwo się infekują. Podobnie jak wszystkie inne strony internetowe, strona WordPress jest również hostowana na serwerze. Czasami zdarza się, że firmy hostingowe nie zabezpieczają swojej platformy. W takim scenariuszu istnieje duża szansa, że Twoja witryna WordPress może zostać zaatakowana przez osobę z zewnątrz.

Sposób na rozwiązanie tego problemu

Najlepszym sposobem na rozwiązanie tego problemu jest hosting witryny WordPress na jednych z najlepszych platform hostingowych. Oto lista najlepszych dostawców hostingu WordPress, których możesz użyć w swojej witrynie biznesowej.

Najlepsi dostawcy hostingu WordPress

- Bluehost

- HostGator

- SiteGround

- DreamHost

- Hosting InMotion

2. Używanie słabego hasła

Hasła są kluczowym elementem bezpieczeństwa Twojej witryny WordPress. Zawsze musisz się upewnić, że używasz silnego hasła do swojego konta WordPress. Według badań przeprowadzonych przez WPTemplate, 8% witryn WordPress na całym świecie zostaje zhakowanych z powodu tygodniowego hasła. Hasło tygodniowe może zapewnić łatwy dostęp do następujących rzeczy:

- Konto administratora WP

- Konto C-Panel

- Konto FTP

- Twoja baza danych WordPress

Dlatego niezwykle ważne jest posiadanie silnego hasła do witryny WordPress.

Sposób na rozwiązanie tego problemu

Utwórz złożone hasło

Jednym ze sposobów rozwiązania tego problemu jest utworzenie złożonego hasła do witryny. Zawsze staraj się używać kombinacji alfabetu, cyfr, znaków specjalnych itp. do tworzenia hasła. Pomoże ci to stworzyć silne hasło, którego nie można łatwo odgadnąć.

Skorzystaj z menedżera haseł

Innym sposobem rozwiązania tego problemu jest użycie menedżerów haseł. Menedżer haseł to aplikacja, która umożliwia przechowywanie wszystkich haseł w jednym miejscu, a następnie zarządzanie nimi za pomocą hasła głównego. USP każdego menedżera haseł polega na tym, że mają funkcję automatycznego wypełniania.

Oto lista najlepszych menedżerów haseł:

- LastPass

- 1Hasło

- Dashlane

Uwierzytelnianie dwuetapowe

Jest to jeden z najlepszych sposobów ochrony witryny WordPress przed kradzieżą haseł. W scenariuszu uwierzytelniania dwuskładnikowego, jeśli jakiś atakujący jest w stanie odgadnąć hasło do Twojej witryny WordPress, nie będzie mógł się zalogować do Twojej witryny. Będzie on wymagał kodu zabezpieczającego, który zostanie wysłany na Twój telefon komórkowy. W ten sposób będziesz mógł chronić swoją witrynę.

Istnieją główne sposoby konfiguracji uwierzytelniania dwuskładnikowego w WordPress:

- Weryfikacja SMS

- Aplikacja Google Authenticator

3. Brak aktualizacji WordPress

Jest wielu użytkowników, którzy czują się komfortowo z jedną z wersji WordPress i dlatego nie aktualizują swojej wersji WordPress w regularnych odstępach czasu. Głównym powodem jest to, że obawiają się, że zepsuje to ich stronę internetową. Jednak każda nowa wersja WordPressa zawiera poprawki błędów bezpieczeństwa i dlatego ważne jest, abyś aktualizował swoją witrynę.

Sposób na rozwiązanie tego problemu

Zawsze sprawdzaj najnowszą wersję WordPressa i staraj się aktualizować swoją witrynę. Zminimalizuje to szanse na jakiekolwiek problemy z bezpieczeństwem. Dla tych, którzy obawiają się, że aktualizacja WordPress spowoduje awarię witryny, można wykonać kopię zapasową swojej witryny. Jeśli więc nowa wersja nie działa zgodnie z Twoimi wymaganiami, zawsze możesz przywrócić.

4. Wstrzyknięcie SQL

SQL Injection to jedna z najstarszych metod uzyskania dostępu do serwisu. Jak wszyscy wiecie, SQL jest językiem używanym do pracy z bazą danych WordPress i dlatego w tego typu ataku hakerzy wstrzykują polecenia SQL do witryny, aby pobrać informacje. Hakerzy stają się sprytni z dnia na dzień i codziennie wymyślają nowy zastrzyk SQL. Tak więc, jako właściciel strony internetowej, powinieneś być świadomy sposobów na pozbycie się tego problemu.

Sposób na rozwiązanie tego problemu

Skanuj w poszukiwaniu luki w zabezpieczeniach związanej z iniekcją SQL

Powinieneś regularnie sprawdzać problem SQL Injection na swojej stronie WordPress. Jednak może to być bardzo trudne zadanie do wykonania ręcznie i dlatego powinieneś użyć do tego celu niektórych narzędzi do skanowania bezpieczeństwa. Oto lista najlepszych narzędzi do skanowania zabezpieczeń:

- Skanowanie bezpieczeństwa WordPress

- Sucuri SiteCheck

- WPScan

Dodawanie kodu do pliku .htaccess

Innym sposobem zapobiegania wstrzyknięciu SQL jest dodanie określonego kodu do pliku .htaccess. .htaccess to plik konfiguracyjny, który jest używany na serwerach internetowych, dlatego zmieniając tę część, będziesz mógł ograniczyć dostęp osób postronnych do Twojej bazy danych WordPress.

Dodaj następujący kod do pliku .htaccess:

RewriteEngine On RewriteBase / RewriteCond %{REQUEST_METHOD} ^(HEAD|TRACE|DELETE|TRACK) [NC] RewriteRule ^(.*)$ - [F,L] RewriteCond %{QUERY_STRING} ../ [NC,OR] RewriteCond %{QUERY_STRING} boot.ini [NC,OR] RewriteCond %{QUERY_STRING} tag= [NC,OR] RewriteCond %{QUERY_STRING} ftp: [NC,OR] RewriteCond %{QUERY_STRING} http: [NC,OR] RewriteCond %{QUERY_STRING} https: [NC,OR] RewriteCond %{QUERY_STRING} (<|%3C).*script.*(>|%3E) [NC,OR] RewriteCond %{QUERY_STRING} mosConfig_[a-zA-Z_]{1,21}(=|%3D) [NC,OR] RewriteCond %{QUERY_STRING} base64_encode.*(.*) [NC,OR] RewriteCond %{QUERY_STRING} ^.*([|]|(|)|<|>|e|"|;|?|*|=$).* [NC,OR] RewriteCond %{QUERY_STRING} ^.*("|'|<|>||{||).* [NC,OR] RewriteCond %{QUERY_STRING} ^.*(%24&x).* [NC,OR] RewriteCond %{QUERY_STRING} ^.*(%0|%A|%B|%C|%D|%E|%F|127.0).* [NC,OR] RewriteCond %{QUERY_STRING} ^.*(globals|encode|localhost|loopback).* [NC,OR] RewriteCond %{QUERY_STRING} ^.*(request|select|insert|union|declare).* [NC] RewriteCond %{HTTP_COOKIE} !^.*wordpress_logged_in_.*$ RewriteRule ^(.*)$ - [F,L]

5. Zapominanie o zabezpieczeniu pliku konfiguracyjnego WordPress

Plik konfiguracyjny WordPress (wp-config.php) zawiera dane logowania do bazy danych WordPress. W związku z tym, jeśli ktoś z zewnątrz uzyska dostęp do tego pliku, może ukraść Twoje informacje i spowodować uszkodzenie Twojej witryny. Dlatego konieczne staje się zrobienie wszystkiego, co możliwe, aby chronić ten plik.

Sposób na rozwiązanie tego problemu

Jednym z najprostszych sposobów ochrony pliku wp-config.php jest zmodyfikowanie .htaccess i ograniczenie dostępu. W tym celu po prostu dodaj następujący fragment do swojego pliku .htaccess:

<files wp-config.php> order allow,deny deny from all </files>

6. Brak aktualizacji wtyczek lub motywów

Podobnie jak w przypadku podstawowego systemu WordPress, ważne jest, aby korzystać z najnowszych wersji wtyczek lub motywów w witrynie WordPress. Korzystanie z nieaktualnej wersji dowolnej wtyczki lub motywu może narazić witrynę na zagrożenia bezpieczeństwa. Według ankiety przeprowadzonej przez WPWhiteSecurity, 54% globalnych luk w zabezpieczeniach WordPressa jest spowodowanych wtyczkami.

Sposób na rozwiązanie tego problemu

Zawsze sprawdzaj dostępność aktualizacji w dowolnej wtyczce i motywie. Upewnij się, że korzystasz z najnowszej wersji dostępnej w WordPressie. Postępując zgodnie z tą metodologią, zminimalizujesz ryzyko zagrożeń bezpieczeństwa w swojej witrynie WordPress.

7. Używanie zwykłego FTP

Dla tych, którzy nie wiedzą, konta FTP służą do przesyłania pliku na serwer witryny za pomocą klienta FTP. Większość dostawców usług hostingowych obsługuje połączenia FTP przy użyciu różnych typów protokołów: Simple FTP, SFTP lub SSH.

Większość właścicieli witryn WordPress popełnia błąd, używając zwykłego FTP. Teraz to, co dzieje się w zwykłym FTP, polega na tym, że twoje hasło jest wysyłane na serwer w postaci niezaszyfrowanej. Tak więc każdy, kto może zhakować serwer, może uzyskać łatwy dostęp do Twojej witryny WordPress.

Sposób na rozwiązanie tego problemu

Zamiast korzystać z FTP, możesz wybrać opcję SFTP lub SSH. W tym celu nie musisz zmieniać klienta FTP. Po prostu zmień protokół na „SFTP-SSH” podczas łączenia się ze swoją witryną. Korzystając z tego protokołu, będziesz mógł przesłać hasło do serwera w postaci zaszyfrowanej, co minimalizuje ryzyko problemów z bezpieczeństwem.

8. Niezmienianie prefiksu tabeli WordPress

Jak wszyscy wiecie, domyślnie wszystkie tabele WordPress utworzone w Twojej bazie danych zaczynają się od prefiksu o nazwie ks29so_. Większość programistów WordPressa nie dba o zmianę tego prefiksu, ponieważ uważają, że nie wpłynie to na wydajność witryny.

W związku z tym ten prefiks sprawia, że Twoja witryna WordPress jest podatna na problemy z bezpieczeństwem. Powodem tego jest to, że osoba atakująca może łatwo odgadnąć nazwę tabel bazy danych WordPress. Dlatego powinieneś spróbować wskrzesić ten problem tak szybko, jak to możliwe.

Sposób na rozwiązanie tego problemu

Zamiast używać domyślnego prefiksu dla tabel bazy danych WordPress, należy zdefiniować własny prefiks, który jest skomplikowany z natury, aby nikt nie mógł go odgadnąć. Możesz zmienić prefiks tabel bazy danych WordPress podczas instalacji. Więc zawsze pamiętaj o tym punkcie. Po tym nie będziesz miał możliwości zmiany prefiksu.

Oto jak możesz zmienić prefiks bazy danych WordPress, aby poprawić bezpieczeństwo:

9. Złośliwe oprogramowanie

Malware to skrót od złośliwego oprogramowania. Innymi słowy, można powiedzieć, że jest to kod, który służy do uzyskania nieautoryzowanego dostępu do strony internetowej. Zhakowana witryna wyraźnie wskazuje, że wstrzyknięto złośliwe oprogramowanie. Teraz, jeśli chcesz rozpoznać złośliwe oprogramowanie w witrynie, spróbuj spojrzeć na ostatnio zmienione pliki.

W sieci może być wiele rodzajów infekcji złośliwym oprogramowaniem, ale w przypadku WordPressa poniżej wymieniono cztery główne infekcje złośliwym oprogramowaniem:

- Backdoory

- Drive-by downloads

- Hacki farmaceutyczne

- Złośliwe przekierowania

Sposób na rozwiązanie tego problemu

Wszelkie problemy ze złośliwym oprogramowaniem można łatwo zidentyfikować, przeszukując ostatnio zmodyfikowany plik, a następnie usuwając go ze swojej witryny WordPress. Innym sposobem rozwiązania tego problemu jest zainstalowanie nowej wersji WordPressa lub przywrócenie witryny WordPress z ostatniej kopii zapasowej. Obie te metody pomogą Ci zminimalizować luki w zabezpieczeniach.

10. Nieprawidłowe uprawnienia do plików

Uprawnienia do plików to zestaw reguł używanych przez serwer WWW. Pomaga serwerowi kontrolować dostęp do pliku w witrynie WordPress. Czasami zdarza się, że użytkownik ustawia nieprawidłowe uprawnienia do pliku, co pozwala atakującym uzyskać dostęp do pliku i modyfikować go zgodnie z własnymi wymaganiami, co może spowodować poważne uszkodzenia witryny WordPress.

Sposób na rozwiązanie tego problemu

Najlepszym sposobem rozwiązania tego problemu jest ustawienie odpowiednich uprawnień do plików w witrynie WordPress. Uprawnienia do plików w dowolnej witrynie WordPress powinny być wymienione poniżej:

- 755 lub 750 dla wszystkich katalogów

- 644 lub 640 dla plików

- 600 dla wp-config.php

Ustawiając te uprawnienia, będziesz mógł ograniczyć dostęp do swojej witryny WordPress, co pomoże Ci zabezpieczyć ją przed atakującymi.

Końcowe przemyślenia

Bezpieczeństwo od lat jest głównym przedmiotem troski właścicieli witryn. Nawet po przeprowadzeniu tak wielu badań w tej dziedzinie nikt nie twierdził, że jest w 100% bezpieczny. To pokazuje poziom złożoności, z jakim trzeba się zmierzyć podczas pracy z tym problemem.

Biorąc to pod uwagę, staraliśmy się przedstawić 10 najważniejszych luk w zabezpieczeniach WordPressa oraz sposoby ich naprawienia, które z pewnością pomogą Ci w najbliższej przyszłości.

Jakie są twoje przemyślenia na ten temat? Wspomnij o nich w naszej sekcji komentarzy. Dziękuję Ci!