UX prywatności: wspólne obawy i prywatność w formularzach internetowych

Opublikowany: 2022-03-10Wiele rozmów w naszej branży krąży wokół silnych opinii i uniwersalnych odpowiedzi. Wybór błyszczącego nowego stosu technicznego lub trzymanie się starego paradygmatu; obstawianie modnych ram lub budowanie własnych, niestandardowych ram lekkich; używanie przyciągających uwagę wyskakujących okienek lub trzymanie się spokojniejszych, mniej irytujących rozwiązań. Mamy tendencję do posiadania mocnych opinii na temat projektowania i rozwoju, więc zgadzamy się i nie zgadzamy, i kłócimy się bez końca, starając się chronić i wyjaśniać nasze poglądy. Czasami (a może trochę za często) do tego stopnia, że rozmowy nasilają się i skutkują irytująco niezadowolonymi obozami, które nie zgadzają się na nic .

Jednak to nie upór nas tam sprowadza. To prosty fakt, że wszyscy mamy różne pochodzenie, oczekiwania i doświadczenia. Ale czasami kończymy debatą na odpowiedzi, które są akceptowalne , i szukaniem ostatecznej prawdy w miejscu, w którym tak naprawdę nie może ona istnieć. Ten wzorzec pojawia się dla zwykłych podejrzanych: ułatwień dostępu, wydajności, narzędzi, przepływów pracy i konwencji nazewnictwa. Powtarza się również z tematami, które często uważane są za efemeryczne: etyka i prywatność .

W przeszłości tematy te można było sporadycznie zauważać na odległych obrzeżach wątków na Twitterze i postów na blogach. W dzisiejszych czasach zdaliśmy sobie sprawę z przerażającego wymiaru, jaki stopniowo i po cichu przybierało gromadzenie i wykorzystywanie danych osobowych. Więc zaczęliśmy walczyć. Walcząc, publicznie narzekając na mroczne wzorce związane z prywatnością, niechciane e-maile, podejrzane praktyki, surowe przepisy prawne i wojny blokujące reklamy z destrukcyjnymi reklamami z piekła rodem. Oczywiście są to ważne rozmowy, a podnoszenie świadomości jest ważne; ale potrzebujemy również odpowiedniego, pragmatycznego podejścia do projektowania i budowania etycznych i opartych na szacunku interfejsów w ramach naszych istniejących, ugruntowanych procesów. Moglibyśmy użyć kilku ustalonych wzorców, aby domyślnie wprowadzać decyzje projektowe uwzględniające prywatność w naszych interfejsach.

W ramach doradztwa i nauczania Smashing na uczelniach i w szkołach w ciągu ostatnich kilku miesięcy miałem zaszczyt przeprowadzić wywiady z 62 klientami w różnym wieku i różnym doświadczeniu w Belgii, Holandii, Niemczech, Ukrainie, USA, Serbii, Bośni i Hercegowinie, Austria i Kanada. Moim celem było ustalenie roli, jaką prywatność odgrywa w dzisiejszych czasach dla użytkowników , oraz tego, jak interfejsy, które tak starannie tworzymy, są postrzegane, jeśli chodzi o różne punkty styku. Wyniki tych wywiadów są podstawą tej serii artykułów.

W tej czteroczęściowej serii omówimy niektóre z godnych szacunku sposobów podejścia do prywatności i gromadzenia danych oraz jak radzić sobie z notorycznymi monitami o zgodę na pliki cookie RODO, natrętnymi powiadomieniami push, chwalebnymi prośbami o pozwolenie, złośliwym śledzeniem przez strony trzecie i offboardingiem doświadczenie:

- Część 1: Obawy dotyczące prywatności i prywatność w formularzach internetowych

- Część 2: Lepsze doświadczenia w zakresie zgody na pliki cookie

- Część 3: Lepsze powiadomienia UX i prośby o pozwolenie

- Część 4: Ramy projektowania uwzględniające prywatność

Dlaczego interfejsy uwzględniające prywatność nie są domyślne?

Wyobraź sobie piękną, autentyczną historyczną ulicę, wybrukowaną na wpół połamanymi kostkami brukowymi, malutkimi sklepami ze starociami i kwitnącymi kwiatami losowo rozmieszczonymi na ścieżce. Wędrówka po tak urokliwych ulicach to wspaniałe przeżycie, pełne zapachów i dźwięków miasta, które niełatwo uchwycić w codziennym potoku przyziemnych zadań.

Teraz wyobraź sobie tę samą ulicę pełną podobnych do siebie farm handlowych, ułożonych obok siebie, oblepionych plakatami promocyjnymi, migającymi reklamami, głośną muzyką i powtarzającymi się komunikatami marketingowymi walczącymi o Twoją uwagę w kółko. W porównaniu z poprzednim doświadczeniem jest to zupełnie inne i najprawdopodobniej znacznie mniej przyjemne.

Niestety, w obu powyższych scenariuszach im częściej idziemy tą samą ulicą, tym bardziej przyzwyczajamy się do tego, co się dzieje, i ostatecznie te doświadczenia stają się normalne – a nawet oczekiwane – na tej ścieżce. Z biegiem czasu przyzwyczajamy się do sposobu, w jaki rzeczy wyglądają i działają , a zwłaszcza jeśli chodzi o reklamy, z biegiem czasu dość dobrze nauczyliśmy się, jak odrzucać wiadomości marketingowe przesyłane bez końca i głośno w naszą stronę.

Oczywiście nie wszystkie komunikaty marketingowe są nieskuteczne; w rzeczywistości większość ludzi jest na nie podatna, głównie dlatego, że są dosłownie wszędzie, często bardzo spersonalizowane, a zatem trafne. Postrzegamy je jako niepotrzebne zło, które umożliwia i finansuje nasze doświadczenie, czy to czytanie artykułu, granie w grę czy oglądanie filmu. Jednak to, co się z tym wiązało, to nie tylko szum wizualny i znaczny ślad wydajności reklam, ale także coraz większe śledzenie, gromadzenie i ciągła ocena prywatnych danych.

Jeśli zastanawiałeś się, dlaczego produkt, który pewnego dnia wyszukałeś w wyszukiwarce, wciąż pojawia się we wszystkich kanałach społecznościowych zaledwie kilka godzin później, to właśnie na tym polega siła zbierania danych i retargetingu.

“

W rezultacie wiele doświadczeń online, z których korzystamy na co dzień, jest bardziej zepsutych i frustrujących niż odświeżających i inspirujących. Przez lata codziennego treningu na stronach, które tak bardzo kochamy i nienawidzimy, przyzwyczailiśmy się do tego — i wielu z nas już nie zauważa, jak rozpraszające, inwazyjne i lekceważące stały się te strony internetowe.

Podczas gdy nudne wyskakujące okienka i denerwujące migające reklamy mogą być łatwe do zignorowania lub odrzucenia, podstępne powiadomienia push, niejednoznaczne teksty, podejrzane backdoory w pozornie przyjaznych aplikacjach i zwodnicze reklamy zakamuflowane jako części interfejsu użytkownika to nic innego jak notoryczny, dobrze wykonany zabieg . Niewielu właścicieli witryn chętnie narzucałoby tego rodzaju doświadczenie swoim klientom, a niewielu klientów świadomie wracałoby do witryny, która udostępniała ich prywatne dane w celu ponownego kierowania lub ponownego wykorzystania. Przy takich doświadczeniach stawką jest zaufanie i lojalność , a w dzisiejszych czasach są to niezwykle rzadkie i cenne wartości, które trudno odzyskać, gdy zostaną utracone.

Jeśli zadajemy sobie pytanie, dlaczego uczciwe interfejsy nie dokonały jeszcze przełomu, omijając i odpychając wszystkich winowajców, na początku nie jest łatwo znaleźć odpowiedź. Nie chodzi o to, że projektanci chcą manipulować klientami, ani o to, że programiści chcą spowolnić doświadczenia, ani o to, że marketerzy są szczęśliwi, mogąc bez końca frustrować i mylić doświadczenia użytkowników na rzecz jednorazowych kampanii.

W świecie, w którym każda marka wymaga natychmiastowej i nieprzerwanej uwagi, uwaga stała się niewiarygodnie ograniczona, więc konkurowanie z głośnymi kampaniami partyzanckimi za pomocą subtelnego, skromnego przekazu marketingowego może wydawać się znacznie gorsze. Sprytne, subtelne kampanie mogą być skuteczne, ale muszą być ciągle wymyślane na nowo, aby pozostały interesujące — i nie ma gwarancji, że faktycznie zadziałają . Z drugiej strony dużo łatwiej jest polegać na rozwiązaniach, które sprawdziły się w przeszłości — są przewidywalne, łatwe do zmierzenia i niezbyt trudne do sprzedania klientom.

W rzeczywistości zwykle polegamy na przewidywalnych testach A/B, które dają nam jasne odpowiedzi na wymierne, wymierne spostrzeżenia. Ale jeśli chodzi o etykę i długofalowy wpływ interfejsu na lojalność i zaufanie, jesteśmy na niebiesko. Brakuje nam jasnej, przystępnej cenowo strategii spełniania wymagań biznesowych bez uciekania się do wątpliwych praktyk, które okazały się skuteczne w przeszłości.

W większości rozmów, jakie przeprowadziłem z zespołami marketingowymi na przestrzeni lat, głównym sprzeciwem wobec wszystkich ukierunkowanych na UX i chroniących klientów zmian w marketingu był prosty fakt, że zespoły marketingowe ani przez sekundę nie wierzyły, że mogą być tak konkurencyjne jak stare dobre techniki wół roboczych. Tak więc, choć oczywiście spokojne, etyczne i uwzględniające prywatność interfejsy przyniosłyby korzyści użytkownikowi, odejście od status quo poważnie zaszkodziłoby biznesowi i zmniejszyłoby konkurencyjność firm.

Niestety, mogą mieć rację. Większość z nas korzysta ze znanych usług i stron internetowych, które stosują wszystkie nikczemne praktyki, których tak bardzo lubimy nienawidzić. Śledzenie, gromadzenie i manipulowanie danymi stanowią podstawę ich modeli biznesowych, co pozwala im wykorzystywać je do celów reklamowych i sprzedażowych. W rzeczywistości im się to udaje, a dla wielu użytkowników prywatność handlowa jest akceptowalnym kosztem za wszystkie wspaniałe korzyści, których ci giganci nie zapewniają nic. Poza tym odejście od tych korzyści jest niezwykle trudne, czasochłonne i po prostu bolesne, więc jeśli firma nie zaszkodzi swoim użytkownikom na poziomie, który wykracza daleko poza zbieranie i sprzedaż danych, jest bardzo mało prawdopodobne, aby odeszli.

Wielu z was może pamiętać złote czasy, kiedy pierwsze interfejsy mobilne były niezgrabne, dziwne i powolne, i kiedy wszystko wydawało się nie na miejscu, a my desperacko próbowaliśmy wypełnić wszystkie te magiczne prostokąty na nowych, błyszczących telefonach komórkowych za pomocą funkcji adaptacyjnych i pikseli. -idealne układy.

Pomimo dobrych intencji i cudownych pomysłów, wiele z naszych pierwszych interfejsów nie było świetnych — po prostu nie były dobrymi realizacjami potencjalnie świetnych pomysłów. W miarę upływu czasu interfejsy te powoli znikały, zastępowane przez rozwiązania, które zostały zaprojektowane lepiej, powoli wyrzeźbione w wyniku dokładnych wysiłków badawczych i testowych oraz stopniowych, ciągłych udoskonaleń. Rzadko widzimy i regularnie używamy niektórych z tych starych interfejsów. Czasami pozostają zamknięte w ekosystemach aplikacji, nigdy nie są aktualizowane ani przeprojektowywane, ale konkurencja pośpiesznie je odepchnęła. Po prostu nie są wystarczająco konkurencyjne, ponieważ nie były wystarczająco wygodne, aby umożliwić użytkownikom osiągnięcie ich celów.

Zastanawiam się, czy to samo stanie się z nową falą aplikacji uwzględniających kwestie prywatności i etyki. Dobrze zaprojektowane, małe aplikacje, które bardzo dobrze wykonują proste zadania, z silnym naciskiem na etyczne, pełne szacunku i uczciwe piksele, bez podejrzanych tylnych drzwi i psychologicznych sztuczek. Nie możemy oczekiwać, że giganci zmienią się z dnia na dzień , ale gdy te alternatywne rozwiązania zaczną odnosić sukcesy, w odpowiedzi mogą być zmuszeni do udoskonalenia swoich modeli. Mocno wierzę, że dbanie o dane użytkowników może być przewagą konkurencyjną i wyjątkową propozycją sprzedaży, której nie ma żadna inna firma w Twojej niszy.

Aby jednak tak się stało, musimy zrozumieć wspólne problemy użytkowników i ustalić wzorce interfejsów, z których projektanci i programiści mogliby łatwo korzystać. Zaczniemy od powszechnych obaw związanych z prywatnością i pozornie oczywistych elementów interfejsu: kwestii związanych z prywatnością, często podnoszonych w formularzach internetowych.

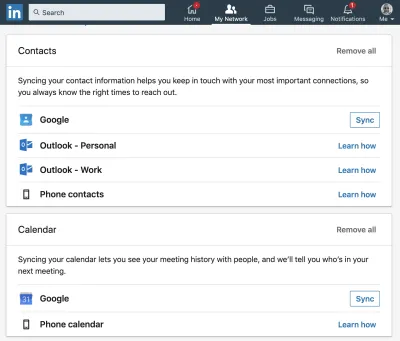

Eliminowanie obaw o prywatność

Zaprojektowałeś więc wspaniałą nową funkcję: opcję łączenia klientów ze znajomymi poprzez importowanie kontaktów z Facebooka, LinkedIn, Twittera, a może nawet ich listy kontaktów. Wyobraź sobie ogromny wpływ na Twoje rejestracje, jeśli tylko ułamek Twoich obecnych klientów zdecyduje się skorzystać z tej funkcji, łącząc się z dziesiątkami i setkami swoich znajomych na Twojej wspaniałej platformie! Niestety funkcja ta może mieć trudności z uruchomieniem, nie dlatego, że nie została dobrze zaprojektowana, ale z powodu masowego nadużywania prywatności, na które użytkownicy byli narażeni przez lata.

Pamiętasz tę niezręczną rozmowę z kilkoma przyjaciółmi zastanawiającymi się nad niezwykłym zaproszeniem, które otrzymali od Ciebie pewnego dnia? Oczywiście nie chciałeś denerwować znajomych, ale usługa, do której właśnie się zarejestrowałeś, z przyjemnością powiadomiła znajomych w Twoim imieniu bez Twojej wyraźnej zgody . Być może zalecane ustawienia domyślne podczas instalacji zawierały zbyt wiele pól wyboru z niejednoznacznymi etykietami, a może w przeciwnym razie aplikacja po prostu nie działałaby poprawnie. Wtedy nic nie myślałeś, ale następnym razem na pewno zastanowisz się dwa razy, zanim zostawisz wszystkie te pola wyboru.

Ogólnie rzecz biorąc, zapytani o rodzaje problemów związanych z prywatnością, którymi klienci wydają się być zaniepokojeni, pojawiły się następujące obawy , w kolejności ich wagi lub powagi:

- Śledzenie i ocena preferencji użytkownika, lokalizacji itp.

- Skomplikowane zmiany polityki prywatności

- Brak zaufania do usług bezpłatnych lub freemium

- Niepokojące i denerwujące reklamy w aplikacjach lub na stronach internetowych

- Kierowanie z komunikatami handlowymi i politycznymi

- Niechciane powiadomienia i e-maile marketingowe

- Brak właściwej kontroli danych osobowych

- Ujawnianie osobistych preferencji osobom trzecim

- Trudność w usunięciu danych osobowych

- Trudność z anulowaniem lub zamknięciem konta

- Bezpieczeństwo przechowywanych danych na serwerach

- Przesyłanie zdjęcia skanu karty kredytowej lub paszportu

- Wykorzystywanie danych osobowych do celów komercyjnych

- Publiczne udostępnianie prywatnych wiadomości i e-maili

- Publiczne udostępnianie historii wyszukiwania

- Profilowanie społeczne przez potencjalnych pracodawców

- Aplikacja publikująca w imieniu użytkownika

- Trudność w wyeksportowaniu danych osobowych

- Trudność z anulowaniem subskrypcji

- Ukryte opłaty i koszty, które nie zostały wyraźnie wymienione

- Importowanie danych kontaktowych znajomych

- Trollowanie i podchody online

- Naruszenie danych dotyczących loginu, hasła i danych karty kredytowej

- Zhakowane konta Gmail, Facebook, Twitter lub Instagram

Zadziwiające jest, jak wiele obaw budzą nasze skromne interfejsy, wywołując u naszych klientów wątpliwości, niepewność i sceptycyzm.

Jednak nie pojawiają się znikąd. W rzeczywistości rozmowy o prywatności często mają wspólny wątek: okropne wcześniejsze doświadczenia, z których użytkownicy musieli się uczyć — w trudny sposób . Zwykle nie są to koszmary związane z wprowadzaniem hasła lub frustrujące CAPTCHA; zamiast tego jest to oszustwo związane z kartą kredytową po zakupie online i niekończące się e-maile od firm próbujących Cię zwabić; oraz niechciane posty, meldunki i rekomendacje uprzejmie opublikowane w imieniu użytkownika. Nie powinno więc dziwić, że dla większości klientów domyślnym zachowaniem i odpowiedzią na prawie każde żądanie danych osobowych jest „Zablokuj”, chyba że aplikacja przedstawia mocny, zrozumiały argument, dlaczego zezwolenie powinno zostać udzielone.

Dotyczy to zarówno importowania kontaktów, jak i logowania się za pomocą loginu społecznościowego: nikt nie chce spamować znajomych losowymi zaproszeniami ani mieć aplikacji zanieczyszczającej swój profil automatycznymi wiadomościami meldunkowymi. Z drugiej strony, zawsze wygrywa anonimowe zbieranie danych . Za każdym razem, gdy słowo „anonimowy” pojawiało się w politykach prywatności, aktualizacjach zabezpieczeń lub formularzach internetowych, klienci byli znacznie mniej niechętni udostępnianiu swoich danych osobowych. Zrozumieli, że dane są gromadzone w celach marketingowych i nie będą wykorzystywane specjalnie do nich, więc nie mieli z nimi żadnych problemów. Jeśli więc musisz zebrać pewne dane, ale nie musisz kierować reklamy do każdego indywidualnego klienta, prawdopodobnie wywołasz mniej obaw u swoich klientów.

W naszych wywiadach użytkownicy często mówili o „spaleniu się w przeszłości”, dlatego zachowują ostrożność przy udzielaniu zezwoleń na wszelkiego rodzaju dane lub działania online. Niektórzy użytkownicy mieliby dedykowaną kartę kredytową do zakupów online, silnie chronioną dwuskładnikową autoryzacją za pośrednictwem telefonu; inni mieliby dedykowany spam lub jednorazowy adres e-mail dla nowych kont i rejestracji, a jeszcze inni nigdy nie udostępnialiby bardzo osobistych informacji w sieciach społecznościowych. Jednak wszyscy ci użytkownicy stanowili niewielką mniejszość i większość z nich zmieniła swoje nastawienie po tym, jak w przeszłości doświadczyli poważnych problemów związanych z prywatnością.

Musimy zaprojektować nasze interfejsy, aby złagodzić lub wyeliminować te obawy. Oczywiście jest to sprzeczne z wątpliwymi praktykami nakłaniania klientów do publikowania, udostępniania, angażowania i dodawania wartości do naszych platform, a tym samym ujawniania ich danych osobowych. Może to również działać wbrew celom biznesowym firmy, która jest silnie uzależniona od reklamy i maksymalizacji opłat dla klientów. Jednak istnieje cienka granica między technikami używanymi do utrzymywania użytkowników w witrynie a wykorzystywaniem ich prywatności . Musimy wyeliminować obawy o prywatność, a jest na to kilka prostych sposobów.

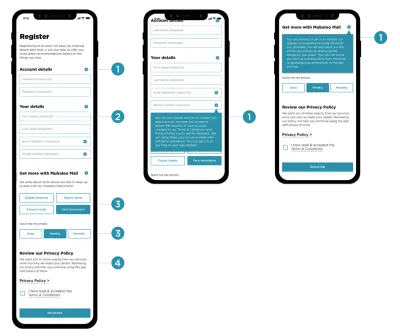

Prywatność w formularzach internetowych

Chociaż dobrą praktyką było unikanie opcjonalnych pól wejściowych i proszenie tylko o informacje wymagane do wypełnienia formularza, w rzeczywistości formularze internetowe są często zatruwane pozornie przypadkowymi pytaniami, które wydają się zupełnie nieistotne w kontekście użytkownika.

Powodem tego niekoniecznie jest złośliwy zamiar, ale raczej dług techniczny, ponieważ witryna może używać komponentu obejmującego całą witrynę dla wszystkich formularzy i po prostu nie zapewnia wystarczającej elastyczności, aby odpowiednio dostosować formularze. Na przykład, gdy pytamy użytkownika o imię, przyzwyczailiśmy się w naszych formularzach dzielić pełne imię na imię i nazwisko, czasami z drugim imieniem pomiędzy.

Z technicznego punktu widzenia w ten sposób o wiele łatwiej jest zapisywać dane strukturalne, ale gdy pytamy o imię osoby w rozmowie w prawdziwym życiu, rzadko pytamy konkretnie o jej imię lub nazwisko — zamiast tego prosimy o jej imię . W niektórych krajach, takich jak Indonezja, nazwisko jest bardzo rzadkie, aw innych drugie imię jest niezwykle rzadkie. Dlatego połączenie danych wejściowych w jedno pole wejściowe „Pełna nazwa” wydaje się najbardziej prawdopodobne, ale w większości formularzy internetowych rzadko tak się dzieje.

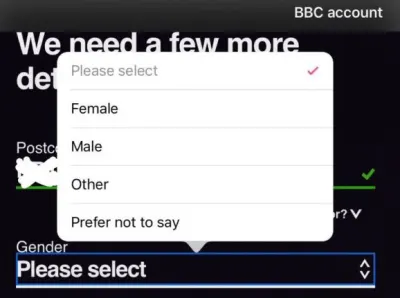

Oznacza to, że w praktyce czasami trzeba zadawać pozornie przypadkowe pytania, mimo że nie są one tak naprawdę wymagane. Z drugiej strony zespoły marketingowe często potrzebują danych osobowych swoich klientów, aby móc uchwycić i przedstawić potencjalnym reklamodawcom zasięg i specyfikę odbiorców. Płeć, wiek, preferencje, nawyki, zachowania zakupowe i wszystko pomiędzy mieści się w tej kategorii. A to nie jest rodzaj danych, które użytkownicy chętnie przekazują bez uzasadnionego powodu.

Podczas przeprowadzania wywiadów z użytkownikami zidentyfikowaliśmy kilka typowych punktów danych związanych z prywatnością , które uznano za „zbyt prywatne, zbyt nachalne”. Oczywiście w dużej mierze zależy to również od kontekstu. Adres wysyłki jest całkowicie akceptowalny przy kasie, ale byłby nie na miejscu w formularzu rejestracji konta. Płeć byłaby niewłaściwa w anonimowej formie darowizny, ale miałaby sens na portalu randkowym.

Ogólnie rzecz biorąc, użytkownicy mają tendencję do zgłaszania wątpliwości, gdy są pytani o następujące szczegóły (w porządku wielkości lub dotkliwości):

- Tytuł

- Płeć

- Wiek

- Urodziny

- Numer telefonu

- Osobiste zdjęcie

- Dane karty kredytowej lub bankowe

- Podpis

- Szczegóły paszportu

- Numer ubezpieczenia społecznego

Trzeba przyznać, że tylko nieliczni użytkownicy porzuciliby formularz tylko dlatego, że pyta o ich tytuł lub płeć. Jeśli jednak pytania są sformułowane w niewłaściwy sposób lub wiele pytań wydaje się nieistotnych, wszystkie te zakłócenia zaczynają się sumować, budząc wątpliwości i niepewność w momencie, gdy my, jako projektanci, chcemy zapewnić przejrzystość i uzyskać wszystko. potencjalne zakłócenia na uboczu. Aby tego uniknąć, musimy wyjaśnić, dlaczego potrzebujemy danych użytkownika i zapewnić wyjście, gdyby klient chciał zachować prywatność danych.

Wyjaśnij, dlaczego potrzebujesz danych użytkownika

W związku z licznymi naruszeniami bezpieczeństwa danych, fałszywymi wiadomościami e-mail i witrynami phishingowymi stale przypominającymi użytkownikom o potencjalnych konsekwencjach niewłaściwego wykorzystania danych, mają oni słuszne wątpliwości i obawy związane z udostępnianiem prywatnych informacji w Internecie. Rzadko zastanawiamy się nad dodaniem do formularza kilku pozornie nieszkodliwych przycisków radiowych i pól wejściowych, ale efektem jest często nie tylko spadek konwersji, ale długotrwała nieufność klientów do marki i jej produktów.

W rezultacie możesz skończyć z osobami przesyłającymi losowe dane tylko po to, aby „przejść przez bramy”, jak nazwał to jeden z ankieterów. Niektórzy ludzie twórczo walczyliby, udzielając przypadkowych odpowiedzi, aby „zepsuć wyniki”. Na pytanie o numer telefonu niektórzy wpisali najpierw poprawny numer (głównie dlatego, że oczekują, że dane wejściowe będą sprawdzać poprawny format numeru telefonu), a następnie zmodyfikują kilka cyfr, aby uniknąć połączeń spamowych. W rzeczywistości im więcej danych osobowych próbuje zebrać witryna, tym większe jest prawdopodobieństwo, że dane wejściowe będą celowo nieprawidłowe.

Jednak klienci rzadko mają obawy, gdy w pełni rozumieją , dlaczego wymagane są określone informacje prywatne; wątpliwości pojawiają się, gdy informacje prywatne są wymagane bez odpowiedniego wyjaśnienia. Chociaż dla firmy może być oczywiste, dlaczego potrzebuje konkretnych informacji o swoich użytkownikach, dla użytkowników może to wcale nie być oczywiste. Zamiast tego może wydawać się podejrzane i mylące — głównie z powodu zwykłego braku zrozumienia, dlaczego jest to naprawdę potrzebne i czy może być niewłaściwie używane.

Zasadniczo zawsze dobrze jest dokładnie wyjaśnić, dlaczego wymagane są dane prywatne . Na przykład numer telefonu może być wymagany do skontaktowania się z klientem w przypadku, gdy paczka nie może zostać dostarczona. Ich urodziny mogą być wymagane, aby spersonalizować specjalny prezent dla lojalnego klienta. Dane paszportowe mogą być wymagane do weryfikacji tożsamości podczas zakładania nowego konta bankowego.

Wszystkie te powody muszą być wyraźnie podane jako wskazówka obok pola wejściowego; na przykład ujawniane po dotknięciu lub kliknięciu za ikoną informacji, aby uniknąć zamieszania i nieporozumień. Z tego samego powodu, jeśli masz świadomość, że niektóre pytania mogą wydawać się dziwne dla określonej grupy klientów, ustaw je jako opcjonalne i zaznacz, że można je pominąć, jeśli wydają się nie pasować.

Dobrym pomysłem jest również zapewnienie użytkownika, że poważnie traktujesz jego prywatność i że jego dane będą chronione i, co najważniejsze, nie będą wykorzystywane do żadnych ukierunkowanych celów marketingowych ani udostępniane stronom trzecim. Co zaskakujące, ta ostatnia wydawała się być nawet ważniejsza dla dużej liczby użytkowników niż ta pierwsza, ponieważ nie chcieli, aby ich dane „kończyły się w przypadkowych, niewygodnych miejscach”.

Zawsze zapewniaj wyjście

Wszyscy tam byliśmy: rzeczywistość rzadko jest zbiorem prostych binarnych wyborów, a najczęściej jest to spektrum możliwości, bez oczywistego zestawu predefiniowanych opcji. Ale czy to nie ironia, że nasze interfejsy zwykle oczekują jednej, jednoznacznej odpowiedzi na dość niejednoznaczne pytania?

Projektując opcje dotyczące tytułu i płci, zwykle myślimy według wspólnych wzorców , zapewniając ścisły zestaw przewidywalnych opcji, zasadniczo decydujących o tym, jak dana osoba powinna się identyfikować. Ale to nie nasza rola. Nic więc dziwnego, że dla niektórych użytkowników opcje wydawały się „protekcjonalne i lekceważące”. Wspólnym obszarem, w którym ten problem często występuje, jest formułowanie i formułowanie pytań. Sformułowania neutralne pod względem płci są mniej nachalne i bardziej pełne szacunku. Zamiast odnosić się do konkretnej płci, możesz zachować bardziej ogólny ton; na przykład pytanie o wiek współmałżonka, a nie żony lub męża.

Aby uniknąć blokady, dobrą strategią jest zawsze zapewnianie wyjścia, gdy klient chce samodzielnie określić dane wejściowe lub nie chce udostępniać tych danych. W przypadku tytułu i płci może to być tak proste, jak podanie dodatkowego pola wejściowego, które pozwoliłoby klientom określić niestandardowe dane wejściowe. Pole wyboru z napisem „Wolałbym nie mówić” lub „Chciałbym pominąć to pytanie” byłoby prostym wyjściem, jeśli klienci wolą całkowicie uniknąć tego pytania.

Zawsze pytaj o dokładnie to, czego potrzebujesz, nigdy więcej

Jakie pytanie wydaje Ci się bardziej osobiste: wiek czy urodziny? W rozmowach z użytkownikami ta pierwsza była postrzegana znacznie mniej osobiście niż data urodzenia, głównie dlatego, że ta pierwsza jest szersza i bardziej ogólna. W rzeczywistości, chociaż firmy rzadko potrzebują konkretnej daty urodzenia, wymagane dane wejściowe zawierają maski na dzień, miesiąc i rok.

Zwykle są ku temu trzy powody. Z jednej strony zespoły marketingowe często chcą znać wiek klienta, aby zrozumieć demografię usługi — dla nich konkretna data urodzenia nie jest tak naprawdę konieczna. Z drugiej strony, gdy firma chce wysłać klientowi niestandardowe prezenty w dniu jego urodzin, potrzebuje dnia i miesiąca — ale niekoniecznie roku.

Wreszcie, w zależności od lokalnych przepisów, może być wymagane prawnie sprawdzenie, czy odwiedzający witrynę przekroczył pewien próg wiekowy. W takim przypadku może wystarczyć zapytać klienta, czy ma więcej niż 18 lat, zamiast pytać go o datę urodzenia lub najpierw zapytać go tylko o rok urodzenia. Jeśli mają mniej niż 18 lat, mogą nie mieć dostępu do witryny. Jeśli mają zdecydowanie więcej niż 18 lat, mogą uzyskać dostęp do witryny. Monity dotyczące miesiąca powinny pojawiać się tylko wtedy, gdy użytkownik może mieć mniej niż 18 lat (urodzony 18 lat temu). Wreszcie, wejście dnia pojawiłoby się tylko wtedy, gdy absolutnie konieczne jest sprawdzenie, czy użytkownik jest w odpowiednim wieku, aby wejść na stronę.

Projektując dane wejściowe dotyczące wieku lub daty urodzenia, weź pod uwagę konkretne punkty danych, których potrzebujesz i odpowiednio zaprojektuj formularz. Spróbuj zminimalizować ilość wymaganych danych wejściowych i (ponownie) wyjaśnij, dlaczego potrzebujesz tych danych wejściowych.

Pytając o poufne dane, przygotuj klientów z wyprzedzeniem

Podczas gdy użytkownicy mogą znaleźć sposób na „przejście przez bramy” z podaniem tytułu, płci, wieku, daty urodzenia, a nawet numeru telefonu, będą mieli bardzo trudny czas na znalezienie wyjścia, gdy zostaną poproszeni o ich zdjęcie, podpis, kartę kredytową, dane paszportowe lub numer ubezpieczenia społecznego. Te dane są bardzo osobiste, a klienci spędzają nieproporcjonalnie dużo czasu na wypełnianiu tych pól wejściowych, znacznie spowalniając, gdy to robią. Często w tym obszarze użytkownicy spędzaliby większość czasu, a także w którym najczęściej rezygnują.

Poproszeni o wpisanie tego rodzaju danych klienci często zatrzymywali się w interfejsie, skanując go od góry do dołu i od prawej do lewej lub przewijając w górę iw dół — prawie mając nadzieję, że wykryją uspokajające potwierdzenie, że ich dane będą przetwarzane w sposób bezpieczny. Prawie nikt nie ładuje bezmyślnie swojego osobistego zdjęcia lub wpisuje dane paszportowe bez krótkiej fazy zapewnienia bezpieczeństwa, zarówno na telefonie komórkowym, jak i na komputerze stacjonarnym.

Istnieje kilka strategii, które mogą złagodzić obawy użytkowników w tym momencie. Ponieważ użytkownicy znacznie spowalniają swoje postępy, zawsze udostępniaj opcję zapisania i dokończenia później , ponieważ niektórzy użytkownicy mogą nie mieć pod ręką szczegółowych informacji. Możesz poprosić o numer telefonu lub e-mail, aby wysłać przypomnienie kilka godzin lub dni później. Ponadto rozważ zapewnienie użytkownikom zauważalnej wskazówki lub nawet wyskakującego okienka, że poważnie traktujesz ich prywatność i że nigdy nie udostępnisz szczegółów osobom trzecim.

Dobrym pomysłem może być również wcześniejsze przygotowanie klienta na wymagany wkład. Możesz poprosić ich o przygotowanie danych paszportowych i konta bankowego, zanim zaczną wypełniać formularz, tylko po to, aby określić właściwe oczekiwania.

Im bardziej wrażliwe są dane prywatne, tym mniej miejsca na zabawne uwagi powinno być. Głos i ton towarzyszącego copywritingu mają duże znaczenie, podobnie jak kopia komunikatów o błędach, która powinna być adaptacyjna i zwięzła, informując użytkownika o problemie i sposobach jego rozwiązania.

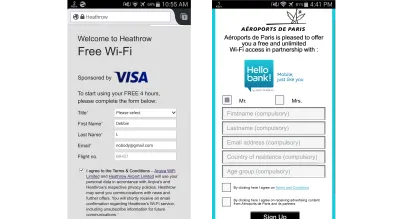

Nie oczekuj dokładnych danych dla kont tymczasowych

Byłeś tu już wcześniej: możesz coś przekąsić w kawiarni, czekać na współmałżonka w centrum handlowym lub spędzić kilka godzin na lotnisku. Prawdopodobnie odkrycie bezpłatnego hotspotu Wi-Fi i nawiązanie z nim połączenia nie zajmie dużo czasu. Nagle cudownie wygląda wyskakujące okienko, informujące o 15 darmowych minutach Wi-Fi, wraz z wszechstronnym repertuarem długich fragmentów tekstu, automatycznie odtwarzających się reklam wideo, boleśnie małych przycisków, maleńkich pól wyboru i miniaturowych dokumentów prawnych. zawiadomienia. Twój wzrok kieruje się prosto tam, gdzie ma to największe znaczenie: w obszarze rejestracji, który zachęca Cię do zalogowania się za pomocą Facebooka, Twittera, Instagrama, SMS-ów lub e-maili. Którą opcję byś wybrał i dlaczego?

Podczas naszych wywiadów wielokrotnie obserwowaliśmy to samo zachowanie: za każdym razem, gdy klienci czuli, że znajdują się w tymczasowym miejscu lub stanie (to znaczy, że nie czuli, że mogą wrócić w najbliższym czasie), byli bardzo mało prawdopodobni podanie dokładnych danych osobowych. Dotyczy to Wi-Fi na lotniskach, podobnie jak w restauracjach i centrach handlowych. Wymagane rejestracje były zwykle związane z niechcianymi e-mailami marketingowymi, w większości irytująco nieistotnymi. W końcu kto chciałby otrzymywać powiadomienia z lotniska Schiphol, jeśli poleciał z niego tylko raz?

W rzeczywistości użytkownicy byli bardzo mało prawdopodobni, aby logować się za pomocą Facebooka, Twittera lub Instagrama, ponieważ obawiali się, że usługi stron trzecich publikują w ich imieniu (problemy te omówimy nieco bardziej szczegółowo w dalszej części tej serii). Wielu klientów po prostu nie czuło się komfortowo wpuszczając nieznaną osobę trzecią do tego, co uważają za swoją „prywatną sferę osobistą”. Zarówno SMS, jak i e-mail były w pełni akceptowalne, ale zwłaszcza podczas podróży, wielu klientów nie wiedziało na pewno, czy zostaną obciążeni za wiadomości tekstowe, czy nie, i zamiast tego skierowało wiadomość e-mail . W związku z tym bardzo ważne jest, aby nigdy nie egzekwować logowania w mediach społecznościowych i zapewniać wyjście z potwierdzenia SMS-em lub e-mailem.

Jednak przy wybranej opcji e-mail tylko kilka osób faktycznie podałoby swoje aktywne osobiste lub biznesowe adresy e-mail podczas rejestracji. Niektórzy przechowują e-mail na śmieci, używany do nowych kont, szybkich potwierdzeń, losowych biuletynów i drukowania dokumentów w drukarni za rogiem. Ten e-mail prawie nigdy nie jest sprawdzany i często jest pełen spamu, losowych biuletynów i nieistotnych e-maili marketingowych. Istnieje duża szansa, że Twoje starannie przygotowane wiadomości będą cieszyć się dobrym towarzystwem tych wiadomości, zwykle nieotwartych i nieprzeczytanych.

Other people, when prompted to type in their email, provide a random non-existent @gmail.com account, hoping that no verification will be required. If it is required after all, they usually return and provide the least important email account, often a trash email.

What happens if the service tries to ensure the validity of the email by requiring user to retype their email one more time? A good number will try to copy-paste their input into the email verification input field, unless the website blocks copy-paste or the email input is split into two inputs, one for the segment before the @ symbol, and one after it. It shouldn't be too surprising that not a single customer was particularly thrilled about these options.

Users seem to highly value a very strict separation between things that matter to them and things that don't matter to them — especially in their email inbox. Being burned with annoying marketing emails in the past, they are more cautious of letting brands into their private sphere. To get their attention, we need to give customers a good reason to sign up with an active email account ; for example, to qualify for free shipping, or auto-applied discounts for loyal customers, or an immediate discount for next purchases, or a free coffee for the next visit. One way or another, we need to deserve their trust, which is not granted by default most of the time.

Don't Store Private Data By Default

When setting up an account, it's common to see interfaces asking for permission to store personal data for future use. Of course, sometimes the reason for it comes from the objective to nudge customers into easy repurchasing on future visits. Often it's a helpful feature that allows customers to avoid retyping and save time with the next order. However, not every customer will ever have a second order, and nobody will be amused by an unexpected call from the marketing department about a brand new offering.

Customers have no issues with storing gender and date of birth once they've provided it, and seem to be likely to allow phone numbers to be stored, but they are less likely to store credit card details and signature and passport details.

Some customers would even go as far as taking the time to write a dedicated email requesting passport details to be removed after a successful identity verification.

“

Hence, it's plausible to never store private data by default, and always ask users for permission , unchecking the checkbox by default. Also, consider storing details temporarily — for a few weeks, for example — and inform the user about this behavior as they are signing up.

In general, the more private the required information is, the more effort should be spent to clearly explain how this information will be processed and secured. While a subtle text hint might be enough when asking for a phone number, passport details might need a larger section, highlighting why they are required along with all the efforts put into protecting user's privacy.

Users Watch Out For Privacy Traps

The more your interface is trying to get silent consent from customers — be it a subscription to email, use of personal data, or pretty much anything else — the more customers seem to be focused on getting this done, their way. It might seem like a tiny mischievous checkbox (opted-in by default) might be overlooked, yet in practice customers go to extremes hitting that checkbox, sometimes as far as tapping it with a pinky finger on their mobile phones.

With a fundamental mistrust of our interfaces, customers have become accustomed to being cautious online . So they watch out for privacy traps, and have built up their own strategies to deal with malicious and inquisitive web forms. As such, on a daily basis, they resort to temporary email providers, fake names and email addresses, invalid phone numbers, and random postal codes. In that light, being respectful and humble when asking for personal data can be a remarkably refreshing experience, which many customers don't expect. This also goes for a pattern that has become quite a nuisance recently: the omnipresent cookie settings prompt.

In the next article of the series, we'll look into these notorious GDPR cookie consent prompts, and how we can design the experience around them better, and with our users' privacy in mind.

- Part 1: Privacy Concerns And Privacy In Web Forms

- Part 2: Better Cookie Consent Experiences

- Part 3: Better Notifications UX And Permission Requests

- Part 4: Privacy-Aware Design Framework