Privacy UX: Framework di progettazione sensibile alla privacy

Pubblicato: 2022-03-10- Parte 1: Problemi di privacy e privacy nei moduli Web

- Parte 2: Migliori esperienze di consenso sui cookie

- Parte 3: UX di notifica migliore e richieste di autorizzazione

- Parte 4: Framework di progettazione sensibile alla privacy

Abbiamo già esplorato approcci per migliorare l'esperienza utente di richieste di consenso ai cookie, richieste di autorizzazione e notifiche, ma come si inseriscono in una strategia di progettazione generale mentre prendiamo decisioni di progettazione nei nostri strumenti di progettazione?

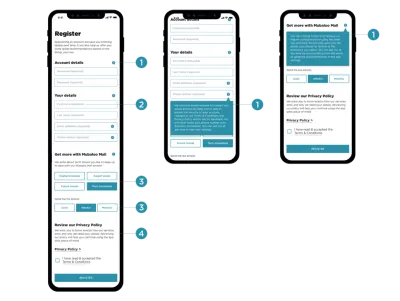

Nel suo articolo "Cosa significa GDPR per UX?", Claire Barrett, designer UX e UI presso Mubaloo a Bristol, Regno Unito, ha condiviso una serie molto pratica e attuabile di linee guida UX che l'agenzia di design ha seguito rispetto al GDPR . Sebbene queste linee guida siano specificamente rivolte al GDPR, sono applicabili a un ambito molto più ampio di interazioni di facile utilizzo e rispettose della privacy e potrebbero quindi essere applicabili a qualsiasi tipo di progetto :

- Gli utenti devono acconsentire attivamente alla raccolta e all'utilizzo dei propri dati.

- Gli utenti devono prestare il consenso per ogni tipo di attività di trattamento dei dati.

- Gli utenti dovrebbero avere il diritto di revocare facilmente il proprio consenso in qualsiasi momento.

- Gli utenti dovrebbero essere in grado di controllare ogni organizzazione e tutte le terze parti che gestiranno i dati.

- Il consenso non equivale ad accettare i termini e le condizioni, quindi non dovrebbero essere raggruppati insieme; sono separati e dovrebbero avere forme separate.

- Mentre chiedere il consenso al momento giusto è positivo, è ancora meglio spiegare chiaramente perché il consenso gioverà alla loro esperienza .

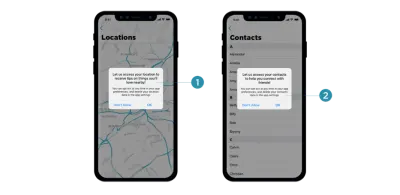

Una delle cose interessanti che Claire consiglia nel suo articolo è di concentrarsi sulla raccolta di dati "just-in-time" (menzionata nella parte 3 di questa serie); ovvero, spiegare perché i dati sono richiesti e come verranno e non verranno utilizzati, ma solo quando l'app o il sito Web ne hanno effettivamente bisogno. Ovviamente, questo potrebbe essere fatto includendo un'icona "info" accanto alle informazioni raccolte più personali e mostrando il suggerimento con i vantaggi e la logica alla base della raccolta dei dati su richiesta.

Molte applicazioni mobili richiedono l'accesso alla posizione, alle foto e persino alla fotocamera durante l'installazione, cosa a cui la maggior parte dei clienti non sarebbe felice di acconsentire. Un modo più efficace per ottenere l'autorizzazione è spiegare la necessità dei dati al momento della raccolta utilizzando i prompt "just-in-time", in modo che gli utenti possano dare il consenso solo quando ne comprendono lo scopo, proprio come abbiamo fatto noi visto con le autorizzazioni all'inizio di questa serie.

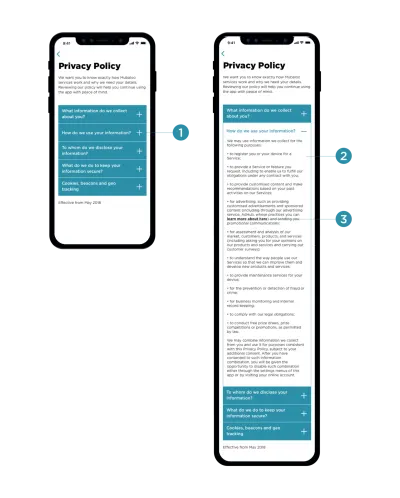

Le spiegazioni dovrebbero anche informare i clienti su come revocare il consenso ove applicabile e fornire un collegamento all'informativa sulla privacy. Questi sono stati oggetto di continui reclami per anni, poiché le lunghe politiche sulla privacy scritte in un legalese perfettamente oscuro sono quasi impossibili da comprendere senza una sessione di revisione dedicata. (In effetti, uno studio del 2008 ha mostrato che una persona media impiegherebbe circa 244 ore all'anno per leggere tutte le politiche sulla privacy per i siti che utilizza, il che si traduce in circa 40 minuti al giorno .)

Piuttosto che presentare l'informativa sulla privacy come un muro di testo contorto, potrebbe essere suddivisa in blocchi e raggruppata in sezioni chiaramente etichettate e testo espandibile, ottimizzato per la scansione, l'individuazione e la comprensione.

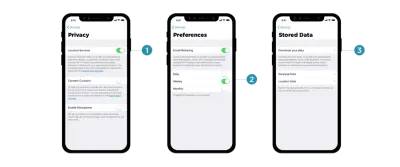

Una volta concesso il consenso, i clienti dovrebbero avere il pieno controllo dei propri dati; ovvero la possibilità di navigare, modificare ed eliminare i dati conservati dalle nostre applicazioni. Ciò significa che le impostazioni dei dati nelle nostre applicazioni mobili devono fornire opzioni dettagliate per revocare il consenso e rifiutare le preferenze di marketing, nonché l'opzione per scaricare ed eliminare qualsiasi dato senza vagare nel labirinto contorto di sezioni della guida e pannelli di impostazione ambigui.

Il problema principale con le decisioni di progettazione attente alla privacy è che è difficile valutare l'impatto della raccolta dei dati e tutte le sfide dell'interfaccia che pone alla progettazione e allo sviluppo. Essere umili e sottili non è solo una questione di rispetto, ma anche di ridurre il debito tecnico ed evitare battaglie legali lungo la strada. Per questo, anche le seguenti linee guida generali potrebbero aiutare.

Salva il minor numero di dati possibile

Se scegli di archiviare i dati della carta di credito, devi essere in anticipo sulle misure di sicurezza che adotti per archiviarli in modo confidenziale. Meno dati richiedi e memorizzi, minore sarebbe l'impatto di una potenziale violazione.

Tratta bene i dati personali

Non tutti i dati sono creati uguali. Quando gli utenti forniscono informazioni personali, distinguere tra diversi strati di dati, poiché le informazioni private sono probabilmente più sensibili delle informazioni pubbliche. Tratta bene i dati personali e non pubblicarli mai per impostazione predefinita. Ad esempio, quando un utente completa il proprio profilo, fornisci un'opzione per rivedere tutto l'input prima di pubblicarlo. Sii umile e chiedi sempre prima il permesso ; proteggere in modo proattivo gli utenti e non archiviare dati sensibili. Ciò potrebbe aiutare a prevenire situazioni spiacevoli su tutta la linea.

Questo vale non solo per la procedura di archiviazione e pubblicazione dei dati degli utenti sui tuoi server, ma anche quando si tratta di recuperare la password o utilizzare i dati dei clienti per qualsiasi tipo di partnership di affiliazione. In effetti, consegnare l'e-mail di un cliente a qualcun altro senza il consenso esplicito è una violazione della fiducia e della privacy e spesso si traduce in e-mail contrassegnate come spam perché i clienti si trovano improvvisamente di fronte a un marchio sconosciuto di cui non si fidano. In effetti, quest'ultimo è quasi come un meccanismo di difesa contro siti Web rapaci che raccolgono continuamente e-mail in cambio di gadget gratuiti, accesso a video e offerte freemium.

Spiega in anticipo che tipo di dati utente riceveranno le terze parti

Quando fornisci un'opzione per l'accesso social, specifica cosa accadrà ai dati dell'utente e quali autorizzazioni avranno le terze parti. Di solito viene visualizzata una nota sottile quando viene richiesto l'accesso social, ma è una buona idea essere espliciti immediatamente su come verranno trattati i dati e in particolare su cosa non accadrà ai dati di un utente.

È comune vedere le interazioni degli utenti interrompersi quando i clienti sono costretti a collegare i loro account nuovi di zecca con quelli già esistenti o quando sono incoraggiati a utilizzare i loro profili social per fare progressi con l'app. Non è mai un passo semplice da compiere e richiede alcune spiegazioni e garanzie che la revoca dell'accesso sia facile.

Prepara i dati del cliente per l'esportazione

Non è banale avere un quadro completo dei dati raccolti, soprattutto se sono coinvolte terze parti. Assicurati che ogni volta che i dati personali vengono raccolti, siano strutturati in modo da essere ottimizzato per l'esportazione e l'eliminazione in seguito. Punti bonus se è anche digeribile per l'utente finale, in modo che possano trovare i pezzi di cui hanno bisogno una volta che sono interessati a qualcosa di molto specifico. Ciò significa anche monitorare quali tipi di dati vengono raccolti e dove fluiscono i dati, poiché possiamo utilizzare questa struttura in seguito per fornire un controllo granulare sulle impostazioni dei dati e sulle preferenze sulla privacy nella nostra interfaccia utente.

Potresti aver sentito parlare di alcune aziende amichevoli che rendono l'importazione di dati personali straordinariamente semplice, ma l'esportazione dei dati degli utenti è dolorosamente difficile, o quasi impossibile. Non sorprende che questa pratica non sia percepita bene dai clienti; e soprattutto nei momenti in cui stanno pensando di eliminare il proprio account, un blocco così pervasivo porterà a reclami dell'assistenza clienti, chiamate al call center e scoppi di rabbia nei canali social. Non è una caratteristica deliziosa che li manterrà fedeli a lungo termine.

Mentre alcune aziende possono prendersi la colpa pubblica a causa delle loro dimensioni, per molte aziende di piccole e medie dimensioni, la reputazione è il bene più prezioso che hanno , quindi è saggio non giocarci. Potresti anche pensare di collaborare con servizi simili e rendere i dati degli utenti perfettamente portabili e trasferibili a ciascuno di essi, aspettandoti che la stessa funzionalità sia supportata anche dai partner.

Rendere difficile chiudere o eliminare un account non riesce a lungo termine

I colossi aziendali si sono distinti nel rendere notevolmente difficile per i clienti chiudere o eliminare i propri account. E questa tecnica funziona quando allontanarsi è dolorosamente difficile, è il caso di Amazon e Facebook.

Tuttavia, se stai lavorando su un sito Web relativamente piccolo che si impegna per i suoi clienti fedeli, potresti non essere in grado di portarlo a termine con successo, almeno non a lungo termine. L'impatto complessivo è ancora più dannoso se si rende difficile annullare un pagamento ricorrente, come spesso accade con gli abbonamenti. (In effetti, ecco perché anche gli abbonamenti sono difficili da vendere: non è solo l'impegno per i pagamenti mensili, ma piuttosto la difficoltà di annullare l'abbonamento in un secondo momento senza costi aggiuntivi a causa della cancellazione anticipata.)

In effetti, proprio come i designer stanno migliorando nel nascondere le famigerate impostazioni del profilo per l'eliminazione di un account, così anche i clienti stanno cercando modi per navigare nel labirinto , spesso supportati dall'infinita saggezza di tutorial facilmente individuabili nei blog. In caso contrario, i clienti ricorrono agli strumenti che sanno funzionare meglio: voltare le spalle al servizio che non mostra rispetto per le loro intenzioni, di solito contrassegnando le e-mail come spam, bloccando le notifiche e utilizzando meno il servizio. Non succede dall'oggi al domani; ma lentamente e gradualmente, e come hanno dimostrato le interviste, è garantito che questi clienti non consiglieranno il servizio ai loro amici o colleghi.

Sorprendentemente, è il contrario quando è straordinariamente facile chiudere l'account. Proprio come con le notifiche, potrebbero esserci buone ragioni per cui l'utente ha scelto di andare avanti e molto spesso non ha nulla a che fare con la qualità del servizio. Cercare di convincere il cliente a rimanere, con una panoramica dettagliata di tutti i meravigliosi vantaggi che offri, potrebbe colpire obiettivi sbagliati: soprattutto in ambito aziendale, la decisione sarà già stata presa, quindi la persona che chiude il conto letteralmente può' t fare molto per cambiare la direzione.

Per Smashing Membership, abbiamo cercato di mantenere la voce rispettosa e umile, mostrando anche un po' della nostra personalità durante l'offboarding. Spieghiamo cosa succede ai dati e quando verranno cancellati irrevocabilmente (sette giorni), forniamo un'opzione per ripristinare il piano, consentire ai clienti di esportare i propri ordini e garantire l'assenza di condivisione dei dati con terze parti. È stato sorprendente vedere che un buon numero di persone che hanno cancellato il loro abbonamento Membership, hanno finito per consigliarlo ai loro amici e colleghi, perché sentivano che c'era un valore in esso per loro anche se non lo usavano per se stessi.

Rinviare l'importazione dei contatti fino a quando l'utente non si sente a proprio agio con il servizio

Naturalmente, molte delle nostre applicazioni non sono particolarmente utili senza integrare la cerchia sociale dell'utente, quindi sembra plausibile chiedere ai clienti di invitare i propri amici per non sentirsi soli o abbandonati all'inizio. Tuttavia, prima di farlo, pensa a come incoraggiare i clienti a utilizzare il servizio per un po' e rimandare l'importazione dei contatti fino al punto in cui gli utenti saranno più inclini a farlo. Per impostazione predefinita, molti clienti bloccherebbero una richiesta anticipata poiché non hanno ancora sviluppato fiducia per l'app.

Salva i dati dell'utente per un periodo di tempo limitato dopo la chiusura dell'account

Gli errori accadono e vale sia per i tocchi accidentali che per l'eliminazione di tutti i dati personali dopo una giornata particolarmente negativa. Quindi, mentre dobbiamo fornire un'opzione per scaricare ed eliminare i dati, fornire anche un'opzione per ripristinare un account in un breve lasso di tempo. Ciò significa che i dati verranno salvati dopo l'eliminazione dell'account, ma verranno rimossi irrevocabilmente una volta trascorso tale periodo di grazia. Di solito, 7-14 giorni sono più che sufficienti.

Tuttavia, potresti anche fornire agli utenti un'opzione per richiedere la cancellazione immediata dei dati tramite richiesta e-mail o anche con un clic su un pulsante. Gli utenti dovrebbero essere informati dell'eliminazione definitiva dei loro file? Forse. La decisione finale dipenderà probabilmente dalla sensibilità dei dati: più sono sensibili, più è probabile che gli utenti vorranno sapere che i dati sono spariti per sempre. L'eccezione sono i dati anonimi: la maggior parte delle volte, ai clienti non interessa affatto.

Fornire riepiloghi di facile utilizzo delle modifiche alle Norme sulla privacy

Niente è scolpito nella pietra, quindi la tua politica sulla privacy e le impostazioni sulla privacy predefinite potrebbero dover essere modificate a causa di nuove funzionalità di personalizzazione o di una modifica dello script di monitoraggio. Ogni volta che ciò accade, anziché evidenziare l'importanza della privacy in lunghi passaggi di testo, fornire riepiloghi chiari e di facile utilizzo delle modifiche. Potresti strutturare il riepilogo evidenziando come erano le cose e come sono ora diverse. Non dimenticare di tradurre legalese in qualcosa di più leggibile, spiegando cosa significa effettivamente la modifica per l'utente.

Francamente, la maggior parte degli utenti non sembrava preoccuparsi molto delle modifiche alla politica sulla privacy. Dopo il flusso infinito di notifiche di aggiornamento delle norme nel 2018, la reazione predefinita è solitamente il consenso immediato. Una volta che hanno notato qualcosa relativo alla politica sulla privacy nella riga dell'oggetto o nel corpo dell'e-mail, accettano immediatamente le modifiche prima ancora di scorrere fino alla fine dell'e-mail. Tuttavia, più personali sono i dati archiviati, più tempo è stato dedicato alla revisione delle modifiche, che spesso erano notevolmente confuse e poco chiare.

Nota : le persone di Really Good Emails hanno raccolto alcuni ottimi esempi di progettazione di e-mail relative al GDPR se stai cercando più ispirazione su come condividere le modifiche alle norme sulla privacy con i tuoi utenti e abbonati.

Impostare una strategia di comunicazione in caso di violazione

Nessuno vuole il caos dopo che i dati degli utenti sono stati compromessi. In tali situazioni, è fondamentale avere una strategia di comunicazione chiara e forte. Prepara una spiegazione nel caso in cui alcuni dati utente siano compromessi. Mandy Brown ha pubblicato un fantastico articolo, "Esercitazioni antincendio: strategia di comunicazione in una crisi", su A List Apart, che spiega come impostarne uno e alcune cose da considerare quando lo fai.

Privacy in base alla progettazione

Potrebbe sembrare che visitare i siti Web sia un'attività abbastanza ordinaria e gli utenti dovrebbero sentirsi a proprio agio e familiarizzare con funzionalità come l'accesso social, l'importazione di contatti e le richieste dei cookie. Come abbiamo visto in questa serie, ci sono molte considerazioni non banali sulla privacy e il più delle volte i clienti hanno preoccupazioni, dubbi e preoccupazioni sulla condivisione dei propri dati personali.

Naturalmente, l'ambito di questa serie potrebbe estendersi molto di più e non abbiamo nemmeno esaminato il recupero della password, la progettazione delle impostazioni di privacy in-app, le finestre di chat mobili e i popup, le considerazioni sulle prestazioni e l'accessibilità o la progettazione di esperienze di privacy per gli utenti più vulnerabili: bambini, anziani e persone svantaggiate. Tuttavia, il punto critico quando si prendono decisioni di progettazione in merito alla privacy è sempre lo stesso: dobbiamo trovare un equilibrio tra rigorosi requisiti aziendali e un design rispettoso che aiuti gli utenti a controllare i propri dati e a tenerne traccia, invece di raccogliere tutte le informazioni possibili e bloccare i clienti nel nostro servizio.

Una buona tabella di marcia per trovare tale equilibrio è l'adozione di un framework di best practice incentrato sulla privacy, noto come Privacy by Design (PbD). Emersa in Canada negli anni '90, si tratta di anticipare, gestire e prevenire problemi di privacy prima che venga scritta una singola riga di codice. Con la politica di protezione dei dati dell'UE in atto, la privacy by design e la protezione dei dati sono diventate un'impostazione predefinita per tutti gli usi e le applicazioni. Ciò significa che molti dei suoi principi possono essere applicati per garantire sia la conformità al GDPR che una migliore privacy UX del tuo sito Web o applicazione.

In sostanza, il framework prevede che la privacy sia un'impostazione predefinita e una misura proattiva (non reattiva ) che sarebbe incorporata in un progetto nella sua fase iniziale e durante tutto il ciclo di vita del prodotto. Incoraggia a offrire agli utenti opzioni di privacy dettagliate, impostazioni predefinite rispettose della privacy, informative dettagliate sulla privacy, opzioni intuitive e una chiara notifica delle modifiche. In quanto tale, funziona bene con le linee guida che abbiamo delineato in questa serie.

Consiglio vivamente di leggere uno degli articoli di Heather Burns, "Come proteggere i tuoi utenti con il Privacy By Design Framework", in cui fornisce una guida dettagliata all'implementazione del Privacy by Design framework nei servizi digitali.

Da dove cominciare, allora? I grandi cambiamenti iniziano con piccoli passi. Includere la privacy nella ricerca iniziale e nell'ideazione durante la fase di progettazione e decidere le impostazioni predefinite, le impostazioni sulla privacy e i punti di contatto sensibili, dalla compilazione di un modulo Web all'onboarding e all'offboarding. Riduci al minimo la quantità di dati raccolti, se possibile , e tieni traccia di quali dati potrebbero essere raccolti da terze parti. Se puoi rendere anonimi i dati personali, anche questo è un bonus.

Ogni volta che un utente invia le proprie informazioni personali, tieni traccia di come vengono formulate le domande e di come vengono raccolti i dati. Visualizza le notifiche e le richieste di autorizzazione appena in tempo, quando sei quasi certo che il cliente accetterà. E alla fine, informa gli utenti in riepiloghi comprensibili sulle modifiche alle norme sulla privacy e semplifica l'esportazione e l'eliminazione dei dati o la chiusura di un account.

E soprattutto: la prossima volta che stai pensando di aggiungere solo una casella di controllo o di fornire opzioni binarie, pensa al mondo meravigliosamente confuso e non binario in cui viviamo. Spesso ci sono più di due opzioni disponibili, quindi fornisci sempre una via d'uscita, non importa quanto ovvia possa sembrare una scelta. I tuoi clienti lo apprezzeranno.