Privacy UX: إطار تصميم الخصوصية المدرك للخصوصية

نشرت: 2022-03-10- الجزء 1: مخاوف الخصوصية والخصوصية في نماذج الويب

- الجزء 2: تجارب أفضل بشأن الموافقة على ملفات تعريف الارتباط

- الجزء 3: تجربة أفضل للإشعارات وطلبات الأذونات

- الجزء 4: إطار تصميم الخصوصية المدرك للخصوصية

لقد اكتشفنا بالفعل طرقًا لتحسين مطالبات الموافقة على ملفات تعريف الارتباط وطلبات الإذن وإشعارات UX ، ولكن كيف تتناسب مع إستراتيجية التصميم الشاملة بينما نتخذ قرارات التصميم في أدوات التصميم الخاصة بنا؟

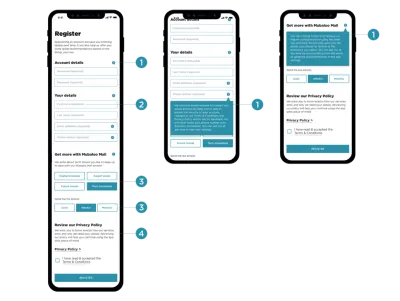

في مقالتها "ماذا يعني القانون العام لحماية البيانات لتجربة المستخدم؟" ، شاركت كلير باريت ، مصممة UX وواجهة المستخدم في Mubaloo في بريستول بالمملكة المتحدة ، مجموعة عملية للغاية وقابلة للتنفيذ من إرشادات تجربة المستخدم التي كانت وكالة التصميم تتبعها فيما يتعلق باللائحة العامة لحماية البيانات . في حين أن هذه الإرشادات تستهدف على وجه التحديد القانون العام لحماية البيانات ، إلا أنها قابلة للتطبيق على نطاق أوسع بكثير من التفاعلات سهلة الاستخدام والمراعية للخصوصية ، وبالتالي يمكن أن تكون قابلة للتطبيق على أي نوع من المشاريع :

- يجب على المستخدمين الاشتراك بنشاط في جمع بياناتهم واستخدامها.

- يجب على المستخدمين منح الموافقة على كل نوع من أنواع أنشطة معالجة البيانات.

- يجب أن يكون للمستخدمين الحق في سحب موافقتهم بسهولة في أي وقت.

- يجب أن يكون المستخدمون قادرين على التحقق من كل مؤسسة وجميع الأطراف الثالثة التي ستتعامل مع البيانات.

- الموافقة ليست هي نفسها الموافقة على الشروط والأحكام ، لذلك لا ينبغي تجميعها معًا ؛ تكون منفصلة ، ويجب أن يكون لها أشكال منفصلة.

- في حين أن طلب الموافقة في الأوقات المناسبة أمر جيد ، إلا أنه من الأفضل توضيح سبب استفادة هذه الموافقة من تجربتهم .

من الأشياء الشيقة التي توصي بها كلير في مقالتها التركيز على جمع البيانات "في الوقت المناسب" (المذكورة في الجزء 3 من هذه السلسلة) ؛ أي شرح سبب طلب البيانات وكيف سيتم استخدامها ولن يتم استخدامها - ولكن فقط عندما يحتاجها التطبيق أو موقع الويب بالفعل. من الواضح أنه يمكن القيام بذلك عن طريق تضمين رمز "معلومات" بجوار الأجزاء الأكثر شخصية من المعلومات التي تم جمعها ، وإظهار تلميح الأداة مع الفوائد والأساس المنطقي وراء جمع البيانات عند الطلب.

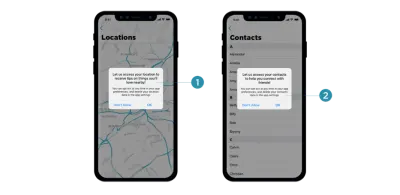

تتطلب العديد من تطبيقات الهاتف المحمول الوصول إلى الموقع والصور وحتى الكاميرا أثناء التثبيت ، وهو أمر لا يسعد معظم العملاء بالموافقة عليه. هناك طريقة أكثر فاعلية للحصول على إذن وهي شرح الحاجة إلى البيانات عند نقطة التجميع باستخدام مطالبات "في الوقت المناسب" ، بحيث لا يمكن للمستخدمين منح الموافقة إلا عندما يفهمون الغرض منها ، تمامًا كما نفعل شوهد مع أذونات في وقت سابق من هذه السلسلة.

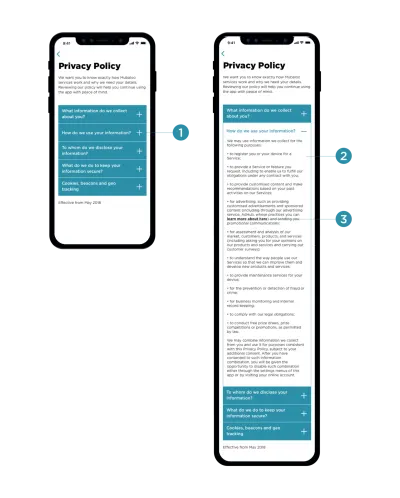

يجب أن تُعلم التفسيرات العملاء أيضًا بكيفية سحب الموافقة عند الاقتضاء ، وتوفر رابطًا لسياسة الخصوصية. كانت هذه مسألة شكاوى مستمرة لسنوات ، حيث يكاد يكون من المستحيل فهم سياسات الخصوصية المطولة المكتوبة بلغة قانونية غامضة تمامًا دون جلسة مراجعة مخصصة. (في الواقع ، أظهرت دراسة أجريت عام 2008 أن الأمر سيستغرق الشخص العادي ما يقرب من 244 ساعة في السنة لقراءة جميع سياسات الخصوصية للمواقع التي يستخدمونها ، وهو ما يترجم إلى حوالي 40 دقيقة يوميًا .)

بدلاً من تقديم سياسة الخصوصية كجدار من النص الملتف ، يمكن تقسيمها وتجميعها في أقسام معنونة بوضوح ونص قابل للتوسيع ، ومُحسَّن للمسح وتحديد الموقع والفهم.

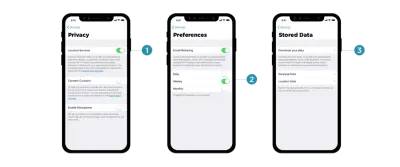

بمجرد منح الموافقة ، يجب أن يتمتع العملاء بالسيطرة الكاملة على بياناتهم ؛ أي القدرة على تصفح وتغيير وحذف أي من البيانات التي تحتفظ بها تطبيقاتنا. وهذا يعني أن إعدادات البيانات في تطبيقات الأجهزة المحمولة الخاصة بنا تحتاج إلى توفير خيارات دقيقة لإلغاء الموافقة ، وإلغاء الاشتراك من تفضيلات التسويق ، بالإضافة إلى خيار تنزيل أي بيانات وحذفها دون التجول في المتاهة المعقدة لأقسام المساعدة ولوحات الإعداد الغامضة.

تكمن المشكلة الرئيسية في قرارات التصميم المدركة للخصوصية في صعوبة تقييم تأثير جمع البيانات وجميع تحديات الواجهة التي تطرحها على التصميم والتطوير. أن تكون متواضعًا ودقيقًا لا يتعلق فقط بالاحترام ، بل يتعلق أيضًا بتخفيض الديون الفنية وتجنب المعارك القانونية في المستقبل. لذلك ، يمكن أن تساعد الإرشادات العامة التالية أيضًا.

احفظ أقل قدر ممكن من البيانات

إذا اخترت تخزين بيانات بطاقة الائتمان ، فيجب أن تكون صريحًا بشأن الإجراءات الأمنية التي تتخذها لتخزينها بشكل سري. كلما قلت البيانات التي تطلبها وتخزنها ، قل تأثير الخرق المحتمل.

تعامل جيدًا مع البيانات الشخصية

لم يتم إنشاء جميع البيانات على قدم المساواة. عندما يقدم المستخدمون معلومات شخصية ، قم بالتمييز بين طبقات البيانات المختلفة ، لأن المعلومات الخاصة ربما تكون أكثر حساسية من المعلومات العامة. تعامل مع البيانات الشخصية بشكل جيد ، ولا تنشرها أبدًا بشكل افتراضي. على سبيل المثال ، عندما يكمل المستخدم ملفه الشخصي ، قدم خيارًا لمراجعة كل المدخلات قبل نشرها. كن متواضعًا ، واطلب الإذن دائمًا أولاً ؛ حماية المستخدمين بشكل استباقي وعدم تخزين البيانات الحساسة. قد يساعد ذلك في منع المواقف غير المريحة في المستقبل.

لا ينطبق هذا فقط على إجراء تخزين ونشر بيانات المستخدم على الخوادم الخاصة بك ، ولكن أيضًا عندما يتعلق الأمر باستعادة كلمة المرور أو استخدام بيانات العملاء لأي نوع من الشراكات التابعة. في الواقع ، يعتبر تسليم البريد الإلكتروني الخاص بالعميل إلى شخص آخر دون موافقة صريحة خرقًا للثقة والخصوصية ، وغالبًا ما يؤدي إلى تمييز رسائل البريد الإلكتروني كرسائل غير مرغوب فيها لأن العملاء يواجهون فجأة علامة تجارية غير مألوفة لا يثقون بها. في الواقع ، هذا الأخير يشبه تقريبًا آلية دفاع ضد مواقع الويب الجشعة التي تحصد رسائل البريد الإلكتروني باستمرار في مقابل الحصول على هدايا مجانية والوصول إلى مقاطع الفيديو وعروض freemium.

اشرح مبكرًا نوع بيانات المستخدم التي ستستلمها الأطراف الثالثة

عند توفير خيار لتسجيل الدخول عبر شبكات التواصل الاجتماعي ، كن محددًا بشأن ما سيحدث لبيانات المستخدم والأذونات التي ستحصل عليها الأطراف الثالثة. عادةً ما تظهر ملاحظة دقيقة عندما يُطلب منك تسجيل الدخول عبر شبكات التواصل الاجتماعي ، ولكن من الجيد أن تكون صريحًا على الفور بشأن كيفية معالجة البيانات ، وعلى وجه التحديد ما لن يحدث لبيانات المستخدم.

من الشائع أن تتوقف تفاعلات المستخدمين بمجرد إجبار العملاء على ربط حساباتهم الجديدة بحسابات موجودة بالفعل ، أو عندما يتم تشجيعهم على استخدام ملفاتهم الشخصية الاجتماعية لإحراز تقدم في التطبيق. هذه ليست خطوة مباشرة يجب اتخاذها ، وتتطلب بعض الشرح والتأكيد على أن إلغاء الوصول أمر سهل.

تجهيز بيانات العميل للتصدير

ليس من السهل الحصول على صورة كاملة للبيانات التي تم جمعها ، خاصة إذا كانت هناك أطراف ثالثة معنية. تأكد من أنه كلما تم جمع البيانات الشخصية ، يتم تنظيمها بطريقة محسّنة للتصدير والحذف لاحقًا. نقاط المكافأة إذا كانت سهلة الهضم أيضًا للمستخدم النهائي ، حتى يتمكن من العثور على القطع والقطع التي يحتاجون إليها بمجرد اهتمامهم بشيء محدد للغاية. وهذا يعني أيضًا تتبع أنواع البيانات التي يتم جمعها وأين تتدفق البيانات ، حيث يمكننا استخدام هذه البنية لاحقًا لتوفير تحكم دقيق في إعدادات البيانات وتفضيلات الخصوصية في واجهة المستخدم الخاصة بنا.

ربما تكون قد سمعت عن عدد قليل من الشركات الصديقة التي تجعل استيراد البيانات الشخصية سلسًا بشكل ملحوظ ، إلا أن تصدير بيانات المستخدم أمر صعب للغاية ، أو قريب من المستحيل. مما لا يثير الدهشة ، أن هذه الممارسة لا ينظر إليها العملاء جيدًا ؛ وخاصة في الأوقات التي يفكرون فيها في حذف حساباتهم ، سيؤدي هذا القفل الواسع الانتشار إلى شكاوى دعم العملاء ، ومكالمات مركز الاتصال ، ونوبات الغضب في القنوات الاجتماعية. هذه ليست ميزة مبهجة ستبقيهم مخلصين على المدى الطويل.

في حين أن بعض الشركات يمكن أن تتحمل اللوم العام بسبب حجمها الهائل ، بالنسبة للعديد من الشركات الصغيرة والمتوسطة الحجم ، فإن السمعة هي أثمن ما تمتلكه ، ولذا فمن الحكمة عدم المقامرة بها. يمكنك حتى التفكير في الشراكة مع خدمات مماثلة وجعل بيانات المستخدم محمولة وقابلة للنقل بسلاسة إلى كل منها ، مع توقع دعم نفس الميزة من قبل الشركاء أيضًا.

جعل من الصعب إغلاق أو حذف حساب فشل على المدى الطويل

لقد برعت الشركات العملاقة في جعل من الصعب للغاية على العملاء إغلاق حساباتهم أو حذفها. وتنجح هذه التقنية عندما يكون الانتقال بعيدًا صعبًا للغاية - هذا هو الحال بالنسبة لأمازون وفيسبوك.

ومع ذلك ، إذا كنت تعمل على موقع ويب صغير نسبيًا يسعى جاهدًا من أجل عملائه المخلصين ، فقد لا تتمكن من نجاحه ، على الأقل ليس على المدى الطويل. يكون التأثير الإجمالي أكثر ضررًا إذا جعلت من الصعب إلغاء دفعة متكررة ، كما هو الحال غالبًا مع الاشتراكات. (في الواقع ، هذا هو السبب في صعوبة بيع الاشتراكات - ليس فقط الالتزام بالدفعات الشهرية ، بل صعوبة إلغاء الاشتراك في وقت لاحق دون رسوم إضافية بسبب الإلغاء المبكر.)

في الواقع ، مثلما يتحسن المصممون في إخفاء إعدادات الملف الشخصي سيئة السمعة لحذف حساب ، فإن العملاء أيضًا في إيجاد طرق للتنقل عبر المتاهة ، غالبًا مدعومة بالحكمة اللامتناهية من البرامج التعليمية التي يمكن اكتشافها بسهولة في المدونات. إذا لم يكن الأمر كذلك ، يلجأ العملاء إلى الأدوات التي يعرفون أنها تعمل بشكل أفضل: إدارة ظهورهم للخدمة التي لا تُظهر أي احترام لنواياهم - عادةً عن طريق تمييز رسائل البريد الإلكتروني كرسائل غير مرغوب فيها ، وحظر الإشعارات ، وتقليل استخدام الخدمة. لا يحدث بين عشية وضحاها. ولكن ببطء وتدريجي ، وكما أظهرت المقابلات ، يضمن هؤلاء العملاء عدم التوصية بالخدمة لأصدقائهم أو زملائهم.

والمثير للدهشة أن العكس هو الصحيح عندما يكون من السهل بشكل ملحوظ إغلاق الحساب. تمامًا كما هو الحال مع الإشعارات ، قد تكون هناك أسباب وجيهة وراء اختيار المستخدم للمضي قدمًا ، وغالبًا ما لا علاقة لذلك بجودة الخدمة على الإطلاق. إن محاولة إقناع العميل بالبقاء ، مع نظرة عامة مفصلة على جميع المزايا الرائعة التي تقدمها ، قد يكون بمثابة تحقيق الأهداف الخاطئة: في إعدادات الشركة على وجه الخصوص ، يكون القرار قد اتخذ بالفعل ، وبالتالي فإن الشخص الذي يغلق الحساب حرفيًا يمكنه ' ر تفعل الكثير بشأن تغيير الاتجاه.

بالنسبة لعضوية Smashing ، حاولنا الحفاظ على الصوت محترمًا ومتواضعًا ، مع إظهار القليل من شخصيتنا أثناء الخروج من الطائرة. نشرح ما يحدث للبيانات ومتى سيتم حذفها نهائيًا (سبعة أيام) ، ونوفر خيارًا لاستعادة الخطة ، والسماح للعملاء بتصدير طلباتهم وضمان عدم مشاركة البيانات مع أطراف ثالثة. كان من المدهش أن نرى أن عددًا كبيرًا من الأشخاص الذين ألغوا اشتراكهم في العضوية ، انتهى بهم الأمر إلى التوصية به لأصدقائهم وزملائهم ، لأنهم شعروا أن هناك بعض القيمة بالنسبة لهم على الرغم من أنهم لم يستخدموها لأنفسهم.

قم بتأجيل استيراد جهات الاتصال حتى يشعر المستخدم بالراحة تجاه الخدمة

بالطبع ، العديد من تطبيقاتنا ليست مفيدة بشكل خاص دون دمج الدائرة الاجتماعية للمستخدم ، لذلك يبدو من المعقول أن نطلب من العملاء دعوة أصدقائهم لعدم الشعور بالوحدة أو التخلي عنهم في وقت مبكر. ومع ذلك ، قبل القيام بذلك ، فكر في طرق لتشجيع العملاء على استخدام الخدمة لفترة من الوقت وتأجيل استيراد جهات الاتصال حتى النقطة التي يميل فيها المستخدمون إلى القيام بذلك. بشكل افتراضي ، يحظر العديد من العملاء طلبًا مبكرًا لأنهم لم يطوروا الثقة في التطبيق بعد.

احفظ بيانات المستخدم لفترة زمنية محدودة بعد إغلاق الحساب

تحدث الأخطاء ، وهذا صحيح بالنسبة للخطأ في النقرات العرضية بقدر ما ينطبق على حذف جميع البيانات الشخصية بعد يوم سيء بشكل ملحوظ. لذلك بينما نحتاج إلى توفير خيار لتنزيل البيانات وحذفها ، نوفر أيضًا خيارًا لاستعادة حساب خلال فترة زمنية قصيرة. وهذا يعني أنه سيتم حفظ البيانات بعد حذف الحساب ، ولكن ستتم إزالتها نهائيًا بعد مرور فترة السماح. عادة ما يكون 7-14 يومًا أكثر من كافية.

ومع ذلك ، يمكنك أيضًا توفير خيار للمستخدمين لطلب الحذف الفوري للبيانات عبر طلب البريد الإلكتروني ، أو حتى بنقرة واحدة على زر. هل يجب إعلام المستخدمين بالحذف النهائي لملفاتهم؟ يمكن. من المحتمل أن يعتمد القرار النهائي على مدى حساسية البيانات: فكلما كانت أكثر حساسية ، زاد احتمال رغبة المستخدمين في معرفة أن البيانات قد اختفت إلى الأبد. الاستثناء هو البيانات مجهولة المصدر: في معظم الأحيان ، لن يهتم العملاء بها على الإطلاق.

توفير ملخصات سهلة الاستخدام لتغييرات سياسة الخصوصية

لم يتم وضع أي شيء في حجر ، وبالتالي قد تحتاج سياسة الخصوصية وإعدادات الخصوصية الافتراضية إلى التعديل بسبب ميزات التخصيص الجديدة أو تغيير البرنامج النصي للتتبع. عندما يحدث هذا ، بدلاً من إبراز أهمية الخصوصية في المقاطع الطويلة من النص ، قم بتوفير ملخصات واضحة وسهلة الاستخدام للتغييرات. يمكنك هيكلة الملخص من خلال إبراز كيف كانت الأشياء في السابق وكيف أنها مختلفة الآن. لا تنسَ ترجمة legalese إلى شيء أكثر قابلية للقراءة من قبل الإنسان ، وشرح ما يعنيه التغيير بالفعل بالنسبة للمستخدم.

بصراحة ، لا يبدو أن معظم المستخدمين يهتمون كثيرًا بتغييرات سياسة الخصوصية. بعد التدفق اللامتناهي لإخطارات تحديث السياسة في عام 2018 ، يكون رد الفعل الافتراضي عادةً هو الموافقة الفورية. بمجرد أن يلاحظوا أي شيء متعلق بسياسة الخصوصية في سطر الموضوع أو نص البريد الإلكتروني ، فإنهم يقبلون التغييرات على الفور قبل حتى التمرير إلى أسفل البريد الإلكتروني. ومع ذلك ، فكلما كانت البيانات المخزنة شخصية ، زاد الوقت الذي يقضيه في مراجعة التغييرات ، والتي غالبًا ما كانت مربكة وغير واضحة بشكل ملحوظ.

ملاحظة : جمع الأشخاص في Really Good Emails بعض الأمثلة الرائعة لتصميم البريد الإلكتروني المرتبط باللائحة العامة لحماية البيانات إذا كنت تبحث عن مزيد من الإلهام حول كيفية مشاركة تغييرات سياسة الخصوصية مع المستخدمين والمشتركين لديك.

ضع استراتيجية اتصال في حالة حدوث خرق

لا أحد يريد الخراب بعد اختراق بيانات المستخدم. في مثل هذه المواقف ، من الأهمية بمكان أن يكون لديك استراتيجية اتصال واضحة وقوية. جهز تفسيرًا في حالة اختراق بعض بيانات المستخدم. نشرت ماندي براون مقالًا رائعًا بعنوان "التدريبات على الحرائق: استراتيجية الاتصالات في أزمة" ، في A List Apart ، تشرح كيفية إعداد واحدة ، وبعض الأشياء التي يجب مراعاتها عند القيام بذلك.

الخصوصية حسب التصميم

قد يبدو أن زيارة مواقع الويب نشاط عادي تمامًا ، ويجب أن يشعر المستخدمون بالراحة والإلمام بميزات مثل تسجيل الدخول عبر وسائل التواصل الاجتماعي واستيراد جهات الاتصال ومطالبات ملفات تعريف الارتباط. كما رأينا في هذه السلسلة ، هناك العديد من اعتبارات الخصوصية غير التافهة ، وفي أغلب الأحيان ، يكون لدى العملاء مخاوف وشكوك ومخاوف بشأن مشاركة بياناتهم الشخصية.

بالطبع ، يمكن أن يمتد نطاق هذه السلسلة إلى أبعد من ذلك بكثير ، ولم ننظر حتى في استعادة كلمة المرور ، أو تصميم إعدادات الخصوصية داخل التطبيق ، أو نوافذ الدردشة العائمة والنوافذ المنبثقة ، أو اعتبارات الأداء وإمكانية الوصول ، أو تصميم تجارب الخصوصية لـ المستخدمون الأكثر ضعفًا - الأطفال وكبار السن وذوي العيوب. تظل النقطة الحاسمة عند اتخاذ قرارات التصميم المتعلقة بالخصوصية هي نفسها دائمًا ، على الرغم من ذلك: نحتاج إلى إيجاد توازن بين متطلبات العمل الصارمة والتصميم المحترم الذي يساعد المستخدمين على التحكم في بياناتهم وتتبعها ، بدلاً من حصاد جميع المعلومات التي يمكننا و حبس العملاء في خدمتنا.

خارطة طريق جيدة لإيجاد هذا التوازن هي اعتماد إطار عمل أفضل الممارسات المتعلقة بالخصوصية ، والمعروف باسم الخصوصية حسب التصميم (PbD). نشأت في كندا في التسعينيات ، وهي تتعلق بتوقع وإدارة ومنع مشكلات الخصوصية قبل كتابة سطر واحد من التعليمات البرمجية. مع تطبيق سياسة حماية البيانات في الاتحاد الأوروبي ، أصبحت الخصوصية حسب التصميم وحماية البيانات افتراضيًا في جميع الاستخدامات والتطبيقات. وهذا يعني أنه يمكن تطبيق العديد من مبادئه لضمان الامتثال للائحة العامة لحماية البيانات (GDPR) وتحسين خصوصية تجربة المستخدم لموقع الويب أو التطبيق الخاص بك.

من حيث الجوهر ، يتوقع إطار العمل أن تكون الخصوصية إعدادًا افتراضيًا ، وتدبيرًا استباقيًا (غير تفاعلي ) يتم تضمينه في التصميم في مرحلته الأولية وطوال دورة حياة المنتج. يشجع على تقديم خيارات خصوصية دقيقة للمستخدمين ، وافتراضيات محترمة للخصوصية ، وإشعارات معلومات الخصوصية التفصيلية ، وخيارات سهلة الاستخدام ، وإخطار واضح بالتغييرات. على هذا النحو ، فإنه يعمل بشكل جيد مع الإرشادات التي حددناها في هذه السلسلة.

أوصي بشدة بقراءة إحدى مقالات هيذر بيرنز ، "كيفية حماية المستخدمين باستخدام إطار الخصوصية حسب التصميم" ، والتي تقدم فيها دليلاً مفصلاً لتنفيذ إطار عمل الخصوصية حسب التصميم في الخدمات الرقمية.

من أين نبدأ إذن؟ التغييرات الكبيرة تبدأ بخطوات صغيرة. قم بتضمين الخصوصية في البحث الأولي والتفكير أثناء مرحلة التصميم ، واتخاذ قرار بشأن الإعدادات الافتراضية ، وإعدادات الخصوصية ، ونقاط الاتصال الحساسة ، من ملء نموذج ويب إلى الإعداد والإلغاء. قلل كمية البيانات التي تم جمعها إن أمكن ، وتتبع البيانات التي قد تجمعها الأطراف الثالثة. إذا كان بإمكانك إخفاء هوية البيانات الشخصية ، فهذه مكافأة أيضًا.

في كل مرة يرسل فيها المستخدم معلوماته الشخصية ، تابع كيفية صياغة الأسئلة وكيف يتم جمع البيانات. عرض الإخطارات وطلبات الإذن في الوقت المناسب ، عندما تكون متأكدًا تقريبًا من قبول العميل. وفي النهاية ، أبلغ المستخدمين بملخصات سهلة الفهم حول تغييرات سياسة الخصوصية ، واجعل من السهل تصدير البيانات وحذفها ، أو إغلاق الحساب.

والأهم من ذلك: في المرة القادمة التي تفكر فيها في إضافة مربع اختيار فقط ، أو تقديم خيارات ثنائية ، فكر في العالم الغامض وغير الثنائي الجميل الذي نعيش فيه. غالبًا ما يكون هناك أكثر من خيارين متاحين ، لذلك عليك دائمًا توفير مخرج ، بغض النظر عن مدى وضوح الاختيار. عملاؤك سيقدرون ذلك