هل المجالات الملتقطة تعيد نشر موقع الويب الخاص بك؟

نشرت: 2022-03-10نحن نفكر في تجريف الويب كأداة تستخدم لجني محتوى الويب لأغراض تحليل المعلومات ، وأحيانًا يكون ذلك على حساب مالك الموقع. على سبيل المثال ، قد يقوم شخص ما بكشط جميع صفحات المنتج الخاصة بموقع البيع بالتجزئة لأحد المنافسين للحصول على معلومات حول المنتجات المعروضة والأسعار الحالية لمحاولة الحصول على ميزة تنافسية.

يمكن استخدام تجريف الويب لجمع البيانات التسويقية ، مثل تحديد كلمات رئيسية جيدة للحملات الإعلانية ، أو تحديد الموضوعات الشائعة لمشاركات المدونات ، أو تحديد المؤثرين في المدونات والمواقع الإخبارية الهامة. قد يتخلص المصنعون من مواقع البيع بالتجزئة للتأكد من الالتزام بتسعير M المُصنِّع ( MAP ) ، وقد يقوم مدققو الأمن بكشط المواقع للبحث عن نقاط الضعف أو الانتهاكات في سياسات الخصوصية. وبالطبع ، يمكن أن تتخلص أدوات الكشط من موقعك للبحث عن نقاط الضعف الأمنية أو تفاصيل الاتصال أو تفاصيل المبيعات. لن ينتج عن أي من هذه الأنشطة إعادة نشر المحتوى المسروق أو تسليمه إلى المستخدمين النهائيين.

ومع ذلك ، هناك مواقف يتم فيها تسليم محتوى صفحة الويب المسروقة كصفحة نفسها إلى الزائرين مباشرةً. كما سنرى أدناه ، يمكن القيام بذلك لأسباب حميدة أو غير حميدة. في أسوأ السيناريوهات ، يمكن أن تكون هذه المجالات محتالة حقيقية ، تسعى إلى التفاعل مع مستخدمين حقيقيين دون الاعتراف بالمصدر الحقيقي للمحتوى الخاص بك . حتى في حالات الاستخدام الحميدة ، تفقد بعض السيطرة على تجربة الزائر. عندما يتم تسليم المحتوى الخاص بك بوسائل أخرى ، من خوادم أو منصات أخرى ، يمكن أن يعرض تجربة المستخدم والعلاقة التجارية التي أنشأتها مع المستخدمين للخطر.

كيف يمكنك تحديد وتتبع وإدارة هذه المخاطر لعملك؟ نستكشف كيف يمكنك استخدام تحليلات الويب أو بيانات قياس المستخدم الحقيقية على موقع الويب الخاص بك للحصول على نظرة ثاقبة في أي مجالات محتالة تعيد نشر عملك. نصف أيضًا الأنواع الأكثر شيوعًا لإعادة نشر المحتوى التي نراها في بيانات العالم الحقيقي التي جمعناها في Akamai mPulse ، سواء كانت حميدة أو إشكالية ، حتى تعرف ما الذي تبحث عنه في بياناتك.

كيفية تعقب النشاط المشبوه

إذا كنت قد بدأت للتو في التساؤل عما إذا كان هناك شخص ما يعيد نشر محتوى الويب الخاص بك ، فإن أسهل ما يمكنك فعله هو البحث في Google. انسخ جملة من عشر أو اثنتي عشرة كلمة من إحدى الصفحات التي تهمك على موقعك في شريط بحث Google ، وضعها داخل علامات اقتباس مزدوجة ، ثم انقر فوق "بحث". من المفترض أن ترى موقعك في نتائج البحث ، ولكن إذا وجدت هذه الجملة المطابقة بالضبط على مواقع أخرى ، فقد تكون ضحية إعادة النشر . من الواضح أن هذا النهج مخصص بعض الشيء. ربما يمكنك كتابة بعض عمليات البحث على Google لإجراء هذه الأنواع من عمليات التحقق بشكل دوري. لكن كم عدد الصفحات التي تتحقق منها؟ كيف يمكنك أن تختار بشكل موثوق محتوى الصفحات التي لن تقوم إعادة النشر بتعديلها؟ وماذا لو لم تظهر مشاهدات الصفحة المعاد نشرها في نتائج بحث Google؟

تتمثل الطريقة الأفضل في استخدام البيانات التي تجمعها بالفعل مع تحليلات الويب أو خدمات Real U ser M التيسير ( RUM ). تختلف هذه الخدمات بشكل كبير في قدراتها وعمق البيانات التي يتم جمعها. يتم استخدامها جميعًا بشكل عام كعمليات جافا سكريبت يتم تحميلها على صفحات الويب الخاصة بموقعك من خلال علامة أو مقتطف من شفرة أداة التحميل. عندما تحدد الخدمة أن عرض الصفحة (و / أو بعض أنشطة المستخدم الأخرى ذات الأهمية) قد اكتملت ، فإنها ترسل "إشارة" من البيانات مرة أخرى إلى نظام التجميع ، حيث تتم معالجة البيانات وتجميعها وتخزينها في المستقبل التحليلات.

للمساعدة في تحديد إعادة نشر صفحات الويب من خلال المجالات المحتالة ، ما تريده هو خدمة:

- يجمع البيانات لكل عرض صفحة على الموقع (بشكل مثالي) ؛

- يجمع عنوان URL الكامل لمورد HTML للصفحة الأساسية لعرض الصفحة ؛

- يقبل الإشارات حتى إذا لم يكن اسم المضيف في عنوان URL للصفحة الأساسية هو الاسم الذي تم نشر موقعك تحته ؛

- يسمح لك بالاستعلام عن البيانات التي تم جمعها بنفسك و / أو لديه بالفعل استعلامات بيانات مصممة للعثور على "المجالات المحتالة".

ماذا يحدث عند إعادة نشر صفحة ويب؟

عندما يتم كشط صفحة ويب بقصد تسليمها كعرض صفحة كاملة للمستخدم النهائي ، يجوز للكاشطة تعديل المحتوى. قد تكون التعديلات واسعة النطاق. يعد تعديل بعض المحتوى أسهل من غيره ، وبينما قد يغير المجال المحتال النص أو الصور ، فإن تعديل JavaScript يمكن أن يكون اقتراحًا أكثر صعوبة. قد تؤدي محاولة إجراء تعديلات في JavaScript إلى تعطيل وظائف الصفحة أو منع العرض المناسب أو حدوث مشكلات أخرى.

والخبر السار بالنسبة لنا هو أن أدوات تتبع تحليلات الويب أو خدمات قياس المستخدم الحقيقية مُجهزة بجافا سكريبت ، ومن غير المرجح أن تحاول العديد من نطاقات المحتال تعديل المحتوى لإزالتها بسبب المخاطر التي قد تؤدي إلى كسر الصفحة. إذا لم تزيل أداة الكشط عن قصد رمز مقتطف أداة التحميل أو العلامة الخاصة بتحليلات الويب أو خدمة RUM ، بشكل عام ، فسيتم تحميلها بنجاح وإنشاء إشارة تنبيه لعرض الصفحة - مما يمنحك دليلًا على نشاط المجال المحتال .

هذا هو المفتاح لتتبع المجالات المحتالة باستخدام تحليلات الويب أو بيانات RUM. حتى إذا لم يتم تسليم أي من محتوى الصفحة من النظام الأساسي أو الخوادم ، فطالما يتم تحميل شفرة JavaScript التي تستخدمها للتحليلات أو تتبع الأداء ، فلا يزال بإمكانك الحصول على بيانات حول عرض الصفحة.

تحويل البيانات إلى معلومات

الآن بعد أن أصبح لديك بيانات ، يمكنك التنقيب عنها للحصول على دليل على المجالات المحتالة. بشكل أساسي ، هذا استعلام قاعدة بيانات يحسب عدد مرات عرض الصفحة بواسطة كل اسم مضيف في عنوان URL للصفحة ، شيء مثل هذا الرمز الزائف:

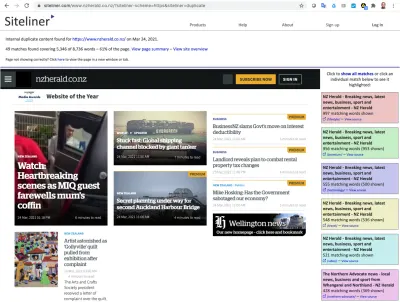

results = query(""" select host, count(*) as count from $(tableName) where timestamp between '$(startTime)' and '$(endTime)' and url not like 'file:%' group by 1 order by 2 desc """);أي اسم مضيف في النتائج ليس اسمًا يستخدمه موقعك هو مجال دجال ويستحق التحقيق فيه. للمراقبة المستمرة للبيانات ، من المحتمل أن ترغب في تصنيف المجالات المحتالة التي تراها في البيانات وقد حددتها.

على سبيل المثال ، قد تبدو بعض المجالات التي تستخدمها خدمات Natural Language Translation التي تعيد نشر صفحات ويب كاملة كما يلي:

# Translation domains translationDomains = ["convertlanguage.com","dichtienghoa.com","dict.longdo.com", "motionpoint.com","motionpoint.net","opentrad.com","papago.naver.net","rewordify.com", "trans.hiragana.jp","translate.baiducontent.com","translate.goog", "translate.googleusercontent.com","translate.sogoucdn.com","translate.weblio.jp", "translatetheweb.com","translatoruser-int.com","transperfect.com","webtrans.yodao.com", "webtranslate.tilde.com","worldlingo.com"]اعتمادًا على احتياجاتك ، يمكنك إنشاء مصفوفات من المجالات "المقبولة" و "المشكلة" ، أو تصنيف المجالات المحتالة حسب وظيفتها أو نوعها. فيما يلي الأنواع الأكثر شيوعًا لنطاقات المحتال التي قد تراها في بيانات العالم الحقيقي.

إعادة النشر الحميدة

لن تكون جميع صفحات الويب المسروقة التي يتم تسليمها من مجال تابع لجهة خارجية ضارة. استنادًا إلى النظر إلى بيانات Akamai mPulse عبر مجموعة واسعة من العملاء ، فإن معظم مشاهدات الصفحة من المجالات المحتالة هي في الواقع خدمات يختارها زائر الموقع عن قصد. قد يتمكن زائر الموقع من الاستمتاع بمحتوى الصفحة الذي قد يجد أنه يتعذر الوصول إليه. في بعض الحالات ، من المحتمل أن يتم استخدام الخدمات من قبل موظفي مالك الموقع نفسه.

الفئات الرئيسية الموصوفة هنا ليست شاملة بأي حال من الأحوال.

ترجمة اللغة الطبيعية

المجالات المحتالة الأكثر شيوعًا هي تلك التي تستخدمها خدمات ترجمة اللغة الطبيعية. يمكن لهذه الخدمات كشط صفحة ويب ، وترجمة النص المشفر على الصفحة إلى لغة أخرى وتقديم هذا المحتوى المعدل إلى المستخدم النهائي.

الصفحة التي يراها المستخدم النهائي سيكون لها عنوان URL من نطاق المستوى الأعلى لخدمة الترجمة (مثل translate.goog أو translatoruser-int.com أو translate.weblio.jp من بين أشياء أخرى كثيرة). Rewordify.com يغير النص الإنجليزي على الصفحة إلى جمل أبسط لبدء المتحدثين باللغة الإنجليزية. على الرغم من عدم قدرتك على التحكم في جودة الترجمات أو أداء تجربة الصفحة المقدمة ، فمن الآمن افتراض أن معظم مالكي المواقع لن يعتبروا ذلك خطرًا أو مصدر قلق تجاري.

نتائج ذاكرة التخزين المؤقت لمحرك البحث وأرشيف الويب

فئة أخرى شائعة من المجالات المحتالة هي المجالات التي تستخدمها محركات البحث لتقديم النتائج المخزنة مؤقتًا أو الإصدارات المؤرشفة من مشاهدات الصفحة. عادةً ما تكون هذه صفحات قد لا تكون متوفرة على الموقع ولكنها متوفرة في أرشيفات الجهات الخارجية.

قد ترغب في معرفة مدى تكرار مشاهدات الصفحة هذه ويمكن أن يحدد التحليل الأعمق تفاصيل ما كان المستخدمون النهائيون يبحثون عنه في ذاكرة التخزين المؤقت والمحفوظات عبر الإنترنت. باستخدام عنوان URL الكامل لكل طلب يتم إجراؤه في ذاكرة التخزين المؤقت والمحفوظات عبر الإنترنت ، يجب أن تكون قادرًا على تحديد الكلمات الرئيسية أو الموضوعات التي تظهر غالبًا في تلك الأنواع من مشاهدات الصفحة.

ادوات المطورين

سيتم استخدام هذه الخدمات عادةً من قبل موظفيك كجزء من الأعمال الطبيعية لتطوير موقعك وتشغيله. قد تقوم أداة مطور نموذجية بكشط صفحة ويب كاملة وتحليلها بحثًا عن أخطاء في بناء الجملة في JavaScript أو XML أو HTML أو CSS ، وتعرض نسخة مرمزة من الصفحة للمطور لاستكشافها.

بالإضافة إلى الأخطاء النحوية ، قد تقيّم الأدوات أيضًا موقعًا للامتثال لإمكانية الوصول أو المعايير الأخرى المطلوبة قانونًا. تتضمن بعض أمثلة الخدمات التي يتم مشاهدتها في العالم الحقيقي codebeautify.org و webaim.org و jsonformatter.org.

أدوات نشر المحتوى

تشبه إلى حد كبير أدوات المطورين وهي الأدوات التي قد تستخدمها لإدارة احتياجات نشر المحتوى الخاصة بك. المثال الأكثر شيوعًا هو أداة معاينة إعلانات Google ، التي تجلب الصفحة وتعديلها لتضمين علامة إعلان ومحتوى إعلان من Google ، وتعرضها على مالك الموقع لمعرفة الشكل الذي ستبدو عليه النتيجة إذا تم نشرها.

نوع آخر من أدوات نشر المحتوى هو خدمة تجلب صفحة ويب ، وتتحقق منها مقابل قواعد البيانات بحثًا عن أي انتهاك محتمل لحقوق الطبع والنشر أو انتحال ، وتعرض الصفحة مع الترميز لتحديد أي محتوى قد يكون مسيئًا.

مجالات Transcoder

تقدم بعض الخدمات صفحة ويب في شكل معدّل لتحسين الأداء أو خصائص العرض المحسّنة. الخدمة الأكثر شيوعًا من هذا النوع هي Google Web Light. يتوفر Google Web Light في عدد محدود من البلدان على أجهزة تعمل بنظام التشغيل Android مع اتصالات بطيئة بشبكة الجوال ، ويقوم Google Web Light بتحويل ترميز صفحة الويب لتقديم ما يصل إلى 80٪ من وحدات البايت مع الحفاظ على "غالبية المحتوى ذي الصلة" ، وكل ذلك باسم تقديم المحتوى في متصفح Android Mobile بشكل أسرع.

تقوم خدمات تحويل الشفرات الأخرى بتعديل محتوى الصفحة لتغيير طريقة عرضها ، على سبيل المثال ، يزيل موقع printwhatyoulike.com عناصر الإعلان استعدادًا للطباعة على الورق ، ويتيح marker.to للمستخدم "ترميز" صفحة ويب باستخدام أداة تمييز صفراء افتراضية ومشاركة الصفحة مع الآخرين. على الرغم من أن خدمات محول الشفرات يمكن أن تكون جيدة النية ، إلا أن هناك احتمالية لكل من إساءة الاستخدام (إزالة الإعلانات) والأسئلة المحتملة حول تكامل المحتوى التي يجب عليك ، بصفتك مالك موقع ، أن تكون على دراية بها.

النسخ المحفوظة محليًا من صفحات الويب

على الرغم من أن هذا ليس شائعًا ، إلا أننا نرى إشارات في بيانات Akamai mPulse مع الصفحات التي يتم عرضها من file:// URLs. هذه هي مشاهدات الصفحة التي تم تحميلها من صفحة ويب سبق عرضها وتم حفظها في التخزين المحلي للجهاز. نظرًا لأن كل جهاز يمكن أن يكون له بنية نظام ملفات مختلفة ، مما ينتج عنه عدد لا حصر له من "المجالات" في بيانات عنوان URL ، فليس من المنطقي عمومًا محاولة تجميع هذه الأنماط. من الآمن أن نفترض أن مالكي الموقع لن يعتبروا ذلك خطرًا أو مصدر قلق تجاري.

خدمات بروكسي الويب

فئة أخرى من المجالات المحتالة التي قد تكون مقبولة هي تلك المستخدمة من قبل خدمات بروكسي الويب. هناك فئتان فرعيتان كبيرتان لخدمات الوكيل الحميدة المفترضة. أحدهما هو الوكلاء المؤسسيون ، مثل الاشتراك في نظام مكتبة الجامعة في نشرة إخبارية عبر الإنترنت من أجل منح حق الوصول إلى الهيئة الطلابية فيها. عندما يشاهد الطالب الموقع ، قد يتم تسليم الصفحة من اسم مضيف في نطاق المستوى الأعلى بالجامعة.

من الآمن أن نفترض أن معظم الناشرين لن يعتبروا ذلك خطرًا أو مصدر قلق تجاري إذا كان جزءًا من نموذج أعمالهم. النوع الرئيسي الآخر من البروكسيات الحميدة هو المواقع التي تهدف إلى تقديم إخفاء الهوية بحيث يمكن للزوار استخدام محتوى موقع الويب دون أن يتم تعقبهم أو تحديدهم. المثال الأكثر شيوعًا لهذه الفئة الفرعية الأخيرة هو خدمة anonymousbrowser.org. قد يكون مستخدمو هذه الخدمات حسن النية وقد لا يكون كذلك.

إعادة النشر الخبيثة

بينما رأينا أنه يمكن أن تكون هناك أسباب حميدة لحذف صفحة ويب ثم تسليمها من مجال بديل (وفي الواقع ، تُظهر الأبحاث أن حالات الاستخدام الحميدة هي الأكثر شيوعًا في بيانات قياس المستخدم الحقيقي Akamai mPulse ) ، فهناك بالتأكيد حالات تكون فيها نوايا الكاشطات خبيثة. يمكن استخدام المحتوى المسروق لتوليد الإيرادات بعدة طرق من مجرد تمرير المحتوى المسروق على أنه ملك للفرد إلى محاولة سرقة بيانات الاعتماد أو الأسرار الأخرى. يمكن أن تضر حالات الاستخدام الضار بمالك الموقع و / أو زائر الموقع.

كشط الإعلان

في صناعة النشر ، تعتبر عائدات الإعلانات أمرًا بالغ الأهمية للنجاح التجاري أو الفشل التجاري لمواقع الويب. بالطبع ، يتطلب بيع الإعلانات محتوى يرغب الزوار في استهلاكه ، وقد يجد بعض الفاعلين السيئين أنه من الأسهل سرقة هذا المحتوى بدلاً من إنشائه بأنفسهم. يمكن لبرامج الكشط الإعلانية حصاد مقالات كاملة من موقع ما وإعادة نشرها على نطاق مستوى أعلى مختلف بعلامات إعلانية جديدة تمامًا. إذا لم تكن أداة الكشط متطورة بما يكفي لفصل المحتوى تمامًا عن بنية الصفحة ، وتتضمن على سبيل المثال كود JavaScript للصفحة الأساسية بما في ذلك مقتطف أداة التحميل لتحليلات الويب أو خدمة RUM ، يمكنك الحصول على إشارات البيانات لعروض الصفحة هذه.

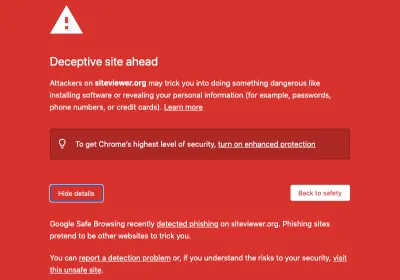

التصيد

التصيد الاحتيالي هو محاولة احتيالية لجعل المستخدمين يكشفون عن معلومات حساسة أو خاصة مثل بيانات اعتماد الوصول أو أرقام بطاقات الائتمان أو أرقام الضمان الاجتماعي أو البيانات الأخرى عن طريق انتحال صفة موقع موثوق به. لتبدو مواقع التصيد موثوقة قدر الإمكان ، غالبًا ما يتم إنشاء مواقع التصيد عن طريق حذف الموقع الشرعي الذي تهدف إلى انتحال الهوية . مرة أخرى ، إذا لم تكن أداة الكشط متطورة بدرجة كافية لفصل المحتوى تمامًا عن بنية الصفحة ، وتتضمن على سبيل المثال رمز الصفحة الأساسية بما في ذلك مقتطف أداة التحميل لتحليلات الويب أو خدمة RUM ، يمكنك الحصول على إشارات لعروض الصفحة هذه في mPulse.

متصفح أو قرصنة بحث

قد يتم كشط صفحة ويب وإعادة نشرها باستخدام JavaScript إضافي يحتوي على متصفح أو رمز هجوم قرصنة البحث. على عكس التصيد الاحتيالي ، الذي يغري المستخدمين بتسليم بيانات قيمة ، يحاول هذا النوع من الهجوم إجراء تغييرات على إعدادات المتصفح . ما عليك سوى تغيير محرك البحث الافتراضي للمتصفح للإشارة إلى محرك يربح المهاجم عائد نتائج البحث التابعة منه والذي قد يكون مربحًا لممثل سيئ. إذا لم تكن أداة الكشط متطورة ، حيث تقوم بحقن رمز هجوم جديد ولكن دون تغيير رمز الصفحة الأساسية الموجود مسبقًا بما في ذلك مقتطف أداة التحميل لتحليلات الويب أو خدمة RUM ، فيمكنك الحصول على إشارات لعروض الصفحة هذه في mPulse.

نظام حظر الاشتراك غير المدفوع أو وكلاء تجاوز الاشتراك

تدعي بعض الخدمات أنها تساعد المستخدمين النهائيين في الوصول إلى الصفحات على المواقع التي تتطلب اشتراكات لعرضها دون الحاجة إلى تسجيل دخول صالح. بالنسبة لبعض ناشري المحتوى ، يمكن أن تمثل رسوم الاشتراك جزءًا كبيرًا جدًا من إيرادات الموقع. بالنسبة للآخرين ، قد يُطلب من عمليات تسجيل الدخول البقاء في حالة امتثال قانوني حتى يتمكن المستخدمون من استخدام محتوى مقيد حسب العمر أو الجنسية أو الإقامة أو معايير أخرى.

تشكل خدمات البروكسي التي تتجاوز (أو تحاول تجاوز) قيود الوصول هذه مخاطر مالية وقانونية على عملك . بشكل شخصي ، يبدو أن العديد من هذه الخدمات تركز بشكل خاص على المواقع الإباحية ، ولكن يجب على جميع مالكي مواقع الويب الانتباه إلى هؤلاء الممثلين السيئين.

معلومات مضللة

بالإضافة إلى محاولة جني الأرباح من تجريف الويب ، يمكن استخدام بعض المجالات المحتالة لتقديم محتوى تم تعديله بطريقة لنشر معلومات مضللة عن قصد أو إلحاق الضرر بالسمعة أو لأغراض سياسية أو لأغراض أخرى.

إدارة النتائج

الآن بعد أن أصبح لديك طريقة لتحديد وتتبع الوقت الذي تقوم فيه المجالات المحتالة بإعادة نشر موقع الويب الخاص بك ، ما هي الخطوات التالية؟ الأدوات لا تقل قيمة عن قدرتنا على استخدامها بفعالية ، لذلك من المهم تطوير استراتيجية لاستخدام حل تتبع المجال المحتال كجزء من عمليات عملك. على مستوى عالٍ ، أعتقد أن هذا يقلل من اتخاذ القرارات بشأن عملية الإدارة المكونة من ثلاث خطوات:

- تحديد التهديد ،

- إعطاء الأولوية للتهديد ،

- أصلح التهديد.

1. تحديد التهديدات من خلال التقارير المنتظمة

بمجرد قيامك بتطوير استعلامات قاعدة البيانات لاستخراج بيانات مجال الدجال المحتملة من تحليلات الويب الخاصة بك أو بيانات قياس المستخدم الحقيقي ، فأنت بحاجة إلى إلقاء نظرة على البيانات بشكل منتظم.

كنقطة بداية ، أوصي بتقرير أسبوعي يمكن مسحه بسرعة لأي نشاط جديد. يبدو أن التقرير الأسبوعي هو أفضل إيقاع للقبض على المشكلات قبل أن تصبح شديدة للغاية. قد يشعر التقرير اليومي بالملل ويصبح شيئًا يسهل تجاهله بعد فترة. قد يكون تفسير الأرقام اليومية أيضًا أكثر صعوبة في التفسير ، حيث يمكنك النظر إلى عدد صغير جدًا من مشاهدات الصفحة التي قد تمثل أو لا تمثل اتجاهًا مثيرًا للقلق.

من ناحية أخرى ، يمكن أن يؤدي إعداد التقارير الشهرية إلى استمرار المشكلات لفترة طويلة جدًا قبل اكتشافها. يبدو التقرير الأسبوعي وكأنه التوازن الصحيح لمعظم المواقع وربما يكون أفضل إيقاع بداية للتقارير المنتظمة.

2. تصنيف التهديد المحتمل

كما رأينا أعلاه ، ليست كل المجالات المحتالة التي تعيد نشر محتوى موقعك ضارة بطبيعتها أو مصدر قلق لعملك. عندما تكتسب خبرة في المناظر الطبيعية لبيانات موقعك ، يمكنك تحسين تقاريرك المنتظمة عن طريق الترميز اللوني أو فصل المجالات التي تعرف عنها والنظر في أنها غير ضارة لمساعدتك في التركيز على مجالات المشكلة غير المعروفة أو الجديدة أو المعروفة التي يهم أكثر.

بناءً على احتياجاتك ، يمكنك إنشاء مصفوفات من المجالات "المقبولة" و "المشكلة" ، أو تصنيف المجالات المحتالة حسب وظيفتها أو نوعها (مثل فئات "ترجمة اللغة الطبيعية" أو "أدوات نشر المحتوى" الموضحة أعلاه). سيكون لكل موقع احتياجات مختلفة ، ولكن الهدف هو فصل المجالات الإشكالية عن المجالات غير المعنية.

3. اتخاذ إجراءات ضد الفاعلين السيئين

لكل فئة من الفئات الإشكالية التي تحددها ، حدد المعلمات التي تريد استخدامها عند تحديد كيفية الرد على التهديد:

- ما هو الحد الأدنى لعدد مرات مشاهدة الصفحة قبل أن نتخذ إجراءً؟

- ما هي نقطة التصعيد الأولى ومن المسؤول عنها؟

- من هم أصحاب المصلحة داخل الشركة الذين يجب أن يكونوا على دراية بالنشاط الضار ومتى؟

- هل الإجراءات التي يتعين اتخاذها موثقة ومراجعة من قبل جميع أصحاب المصلحة (التنفيذيين ، القانونيين ، إلخ) على أساس منتظم؟

- عند اتخاذ الإجراءات (مثل تقديم إشعار "إزالة قانون الألفية الجديدة لحقوق طبع ونشر المواد الرقمية" مع الجاني أو مزود الخدمة أو تحديث قواعد جدار حماية تطبيق الويب لمحاولة تقييد الوصول إلى لصوص المحتوى) هل يتم تتبع نتائج هذه الإجراءات والإقرار بها؟

- كيف سيتم تلخيص فعالية هذه الإجراءات لقادة الأعمال التنفيذيين بمرور الوقت؟

حتى إذا لم تنجح في سحق كل إعادة نشر خبيثة لمحتوى موقعك ، فلا يزال يتعين عليك بناء عملية قوية لإدارة المخاطر مثل أي مخاطر أخرى على العمل. سيولد الثقة والسلطة مع شركائك في العمل والمستثمرين والموظفين والمساهمين.

خاتمة

في الظروف المناسبة ، يمكن أن توفر تحليلات الويب الخاصة بك أو بيانات قياس المستخدم الحقيقي رؤية لعالم المجالات المحتالة ، التي يستخدمها أدوات كشط الويب لإعادة نشر محتوى موقعك على خوادمهم. العديد من هذه المجالات المحتالة هي في الواقع خدمات حميدة إما أن تساعد المستخدمين النهائيين أو تساعدك بطرق إنتاجية مختلفة.

في حالات أخرى ، يكون للنطاقات المحتالة دوافع ضارة ، إما لسرقة المحتوى من أجل الربح أو التلاعب به بطريقة تلحق الضرر بعملك أو بزائر موقعك. تحليلات الويب أو بيانات RUM هي سلاحك السري للمساعدة في تحديد أي نطاقات محتالة ضارة محتملة تتطلب إجراءً فوريًا ، بالإضافة إلى فهم أفضل لانتشار المجالات الأكثر اعتدالًا. تستفيد البيانات التي تجمعها من تحليلات الويب أو موقع خدمة RUM كمراقب في متصفح الزائر الخاص لمعرفة ما لا تستطيع أدوات مراقبة النظام الأساسي وإعداد التقارير الخاصة به.

عند تحليل البيانات بمرور الوقت ، يمكنك معرفة المزيد والمزيد حول المجالات المحتالة ونواياها من أجل إبلاغ عملك بشكل أفضل بالمخاطر التي تشكلها لسمعتك وتجارب زوارك وتطوير آليات وإنفاذها لحماية حقوق الملكية الفكرية الخاصة بك.

مزيد من القراءة في مجلة Smashing

- حماية موقعك باستخدام سياسة الميزات

- اجعل مواقعك سريعة وآمنة ويمكن الوصول إليها بمساعدة Google

- ما تحتاج لمعرفته حول OAuth2 وتسجيل الدخول باستخدام Facebook

- سياسة أمان المحتوى ، أفضل صديق لك في المستقبل

- التصدي لانتهاك الخصوصية على الويب