راتب Cyber Security في الهند: للطلاب الجدد وذوي الخبرة [2022]

نشرت: 2021-06-08جدول المحتويات

هل تتساءل ما هو نطاق راتب Cyber Security في الهند؟

مع التبني المتزايد للإنترنت والممارسات عبر الإنترنت في كل مجال ، ولّد الأمن السيبراني اهتمامًا متزايدًا بشكل مستمر لجميع الشركات. تكشف إحدى الإحصائيات أنه في عام 2022 ، ستقع منظمة جديدة ضحية لبرامج الفدية كل 11 ثانية. يُظهر تقرير صادر عن KSN (شبكة Kaspersky Security Network) أن الهند شهدت ارتفاعًا بنسبة 37٪ في الهجمات الإلكترونية في الربع الأول من عام 2020. وبدأت المؤسسات المعتمدة في تقديم أفضل الدورات التدريبية في مجال الأمن السيبراني في الهند.

وفقًا لتقرير صادر عن شركة PricewaterhouseCoopers ، من المتوقع أن ينمو سوق الأمن السيبراني في الهند من 1.97 مليار دولار أمريكي في عام 2019 إلى 3.05 مليار دولار أمريكي بحلول عام 2022 ، بمعدل مرة ونصف عن المعدل العالمي.

نحن على يقين من أن هذا لا بد أن يكون قد أثار الرغبة في أن تصبح خبيرًا في الأمن السيبراني بداخلك! دعونا نلقي نظرة على من هو الأمن السيبراني بالضبط وما هو راتب مهندس الأمن السيبراني النموذجي في الهند؟

في الجامعة أو الجامعة في المنزل ، الخيار لك!

ما هو الأمن السيبراني؟

بينما يحمي الأمن المادي المرافق والأشياء في العالم الحقيقي ، يحمي الأمن السيبراني أنظمة المعلومات والبيانات. الأمن السيبراني هو ممارسة حماية الخوادم وأجهزة الكمبيوتر والأنظمة الإلكترونية والشبكات والأجهزة المحمولة والبيانات من الهجمات الإلكترونية الضارة. يهدف إلى حماية الأصول من الرموز الضارة وتسجيلات الدخول ويتم تطبيقه في مجموعة واسعة من السياقات ، من الحوسبة المتنقلة إلى الشركات.

الفئات الشائعة للأمن السيبراني

يمكن تقسيم الأمن السيبراني إلى الفئات المشتركة التالية.

أنواع الأمن السيبراني

- أمان التطبيقات - يركز على البحث عن الثغرات الأمنية وإصلاحها في أكواد التطبيق لجعل التطبيقات أكثر أمانًا.

- أمان الشبكة - يهدف إلى منع شبكات الشركات وحمايتها من عمليات التطفل مثل البرامج الضارة أو المهاجمين المستهدفين.

- الأمن التشغيلي - يشمل العمليات والقرارات لحماية أصول البيانات وإدارتها. يشمل أذونات المستخدم للوصول إلى الشبكة والإجراءات التي تملي الطريقة التي يجب بها تخزين البيانات ومشاركتها بأمان.

- أمن المعلومات - يحمي سلامة البيانات وخصوصيتها أثناء تخزينها ونقلها من جهاز إلى آخر.

- تعليم المستخدم النهائي - يمكن لأي شخص أن يعرض عن غير قصد تهديدًا للأمن السيبراني مثل الفيروس عن طريق عدم اتباع ممارسات الأمان الآمنة. وبالتالي ، فإن تثقيف المستخدمين النهائيين لحذف رسائل البريد الإلكتروني المشبوهة ، والامتناع عن توصيل محركات أقراص USB غير محددة الهوية ، والدروس الأساسية الأخرى أمر حيوي لحماية أمن الشركات.

- التعافي من الكوارث واستمرارية الأعمال - يحدد كيف تستجيب المنظمة لحادث الأمن السيبراني الذي يتسبب في فقدان البيانات أو انقطاع الخدمة وكيف ستستعيد معلوماتها وعملياتها للعودة إلى نفس القدرة التشغيلية كما كانت قبل الحدث. استمرارية العمل هي الخطة التي ستعتمد عليها الشركة أثناء العمل بدون موارد محددة.

قراءة: مهنة في الأمن السيبراني

أنواع تهديدات الأمن السيبراني

يواجه الأمن السيبراني تهديدات ثلاثية

الجرائم الإلكترونية - تتكون من مجموعات أو جهات فاعلة فردية تستهدف الأنظمة لإحداث اضطراب.

الهجوم السيبراني - يشمل جمع المعلومات ذات الدوافع السياسية.

الإرهاب السيبراني - يهدف إلى إحداث حالة من الذعر أو الخوف من خلال تقويض الأنظمة الإلكترونية.

فيما يلي بعض الطرق المستخدمة لتهديد الأمن السيبراني.

البرامج الضارة - البرامج الضارة هي أكثر أنواع الهجمات الإلكترونية شيوعًا ، حيث يستخدم المتسلل برامج ضارة لتعطيل جهاز كمبيوتر مستخدم شرعي. غالبًا ما تنتشر البرامج الضارة من خلال تنزيل ذي مظهر شرعي أو مرفق بريد إلكتروني غير مرغوب فيه. تهدف إلى كسب المال أو يمكن أن يكون لها أيضًا دافع سياسي. هناك أنواع مختلفة من البرامج الضارة ، مثل Trojan و virus و ransomware و spyware و botnets و adware.

التصيد الاحتيالي - في حالة التصيد الاحتيالي ، يرسل مجرم الإنترنت رسائل بريد إلكتروني للأشخاص تبدو وكأنها من شركة شرعية لطلب معلومات حساسة مثل تفاصيل بطاقة الائتمان أو البيانات الشخصية. ثم يتم استخدامه لخداعهم لتحقيق مكاسب مالية.

حقن SQL - في هذا النوع من الهجمات الإلكترونية ، يستغل مجرم الإنترنت ثغرة أمنية في التطبيقات التي تعتمد على البيانات لإدخال تعليمات برمجية ضارة في قاعدة بيانات باستخدام عبارة SQL ضارة للتحكم في قاعدة البيانات لسرقة البيانات.

هجوم رفض الخدمة - في هذا النوع من الهجوم ، يمنع المجرم الإلكتروني الكمبيوتر من تلبية الطلبات المشروعة. إنه يربك الشبكات والخوادم بحركة المرور ويجعل النظام غير قابل للاستخدام. يمنع المنظمة من إدارة وظائفها الحيوية.

هجوم الرجل في الوسط - يتضمن هذا النوع من الهجوم اعتراضًا لمجرمي الإنترنت بين شخصين لسرقة البيانات.

أطر الأمن السيبراني - أطر الأمن السيبراني هي مجموعة من السياسات والإجراءات التي يمكن للشركات اعتمادها لتحسين استراتيجيات الأمن السيبراني الخاصة بها وترقيتها. تم إنشاء هذه الأطر من قبل مختلف منظمات الأمن السيبراني والوكالات الحكومية وتعمل كمبادئ توجيهية للشركات لتعزيز أمنها السيبراني. أنها توفر توجيهات مفصلة حول كيفية تنفيذ عملية الأمن السيبراني من خمس خطوات.

تحديد - قائمة مختصرة الأصول المعرضة للخطر داخل المنظمة.

حماية - اعتن بالصيانة المطلوبة لحماية البيانات والأصول.

كشف - كشف الاختراقات والخروقات.

الاستجابة - الاستجابة للانتهاكات

التعافي - التعافي من أي ضرر يلحق بالبيانات والأنظمة وتمويل الشركات والسمعة بسبب الهجوم.

تعرف على: أعلى 10 شهادات في مجال تكنولوجيا المعلومات الأعلى أجراً في الهند

فجوة مهارات الأمن السيبراني

إلى جانب الطلب المتزايد على المتخصصين في الأمن السيبراني ، تواجه الصناعة نقصًا حادًا في الأفراد المدربين تدريباً كافياً والقادرين والمتمرسين في ملء أدوار الأمن السيبراني المتزايدة. وفقًا لتقرير NASSCOM في عام 2019 ، ستحتاج الهند إلى حوالي مليون متخصص في مجال الإنترنت بحلول عام 2020. أدركت المؤسسات التعليمية الفجوة وبدأت في تقديم دورات في الأمن السيبراني في الهند ولكن من الضروري تحليل الدورات ومقارنتها قبل اتخاذ أي إجراء.

على الرغم من امتلاكها أكبر تجمع للمواهب في مجال تكنولوجيا المعلومات في العالم ، تفتقر الهند اليوم بشدة إلى المتخصصين المهرة في مجال الأمن السيبراني. أدى هذا النقص الحاد إلى رغبة الشركات في دفع رواتب مميزة لمتخصصي الأمن السيبراني. وفقًا لبعض التقارير ، ارتفع متوسط رواتب خبراء الأمن السيبراني في الهند إلى INR. 8.8 لكح.

وظائف الأمن السيبراني والرواتب في الهند

فيما يلي بعض وظائف الأمن السيبراني التي تشهد زيادة حادة في الأجور.

1. مهندس أمن الشبكات

إنه موقع حاسم في كل مؤسسة. هذا الفرد مسؤول عن حماية أصول المنظمة من التهديدات والاحتياجات لامتلاك مهارات تنظيمية وتقنية ومهارات اتصال ذكية.

تشمل مسؤوليات الوظيفة التركيز على مراقبة الجودة داخل البنية التحتية لتكنولوجيا المعلومات ، بما في ذلك تصميم وبناء وحماية أنظمة قابلة للتطوير وآمنة وقوية ، ومساعدة الشركة في فهم التهديدات السيبرانية المتقدمة ، والعمل على أنظمة وشبكات مركز البيانات التشغيلية ، والمساعدة في إنشاء استراتيجيات قوية لحماية الهيكل التنظيمي. كما أنهم يشرفون على صيانة أجهزة التوجيه وجدران الحماية والمفاتيح وشبكات VPN وأدوات مراقبة الشبكة المختلفة.

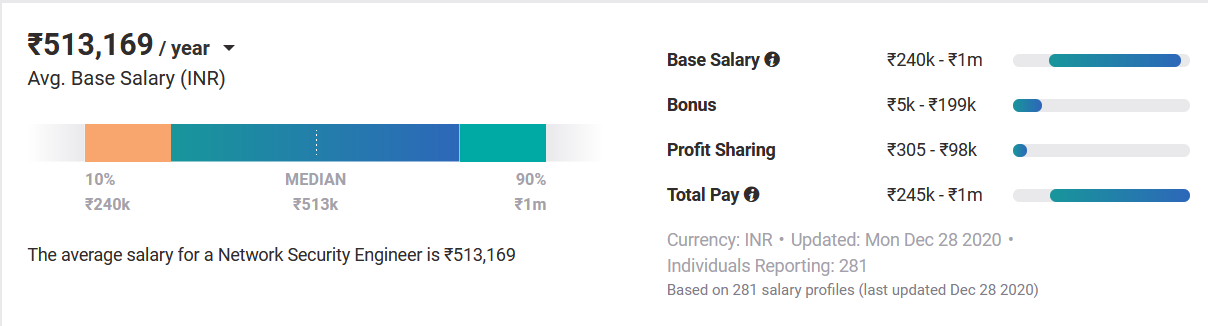

يتراوح راتب مهندس أمان الشبكة بين 4 آلاف روبية هندية إلى 8 كهس سنويًا.

مصدر

2. محلل الأمن السيبراني

يُشار أيضًا إلى محلل الأمن السيبراني على أنه محلل أمن تكنولوجيا المعلومات أو محلل الأمان أو محلل أمن نظام المعلومات أو محلل أمن البيانات. الشخص مسؤول بشكل أساسي عن التخطيط والتنفيذ والارتقاء بالضوابط والتدابير الأمنية. تتضمن الوظيفة الحفاظ على البيانات ومراقبة الوصول الأمني وحماية أنظمة المعلومات والملفات الرقمية من الوصول غير المصرح به والتعديل والتدمير.

من المتوقع أن يدير المحلل الأمني شبكة وأنظمة كشف التسلل والوقاية وإجراء عمليات تدقيق أمنية داخلية وخارجية وتحليل الانتهاكات الأمنية لتحديد السبب الجذري لها. الفرد مسؤول أيضًا عن تحديد سياسات أمان الشركة وصيانتها وتنفيذها وتنسيق خطط الأمان مع البائعين الخارجيين. علاوة على ذلك ، فإن الشخص مسؤول أيضًا عن تدريب زملائه الموظفين على الإجراءات الأمنية من خلال اتباع أفضل الممارسات لتجنب الانتهاكات الأمنية.

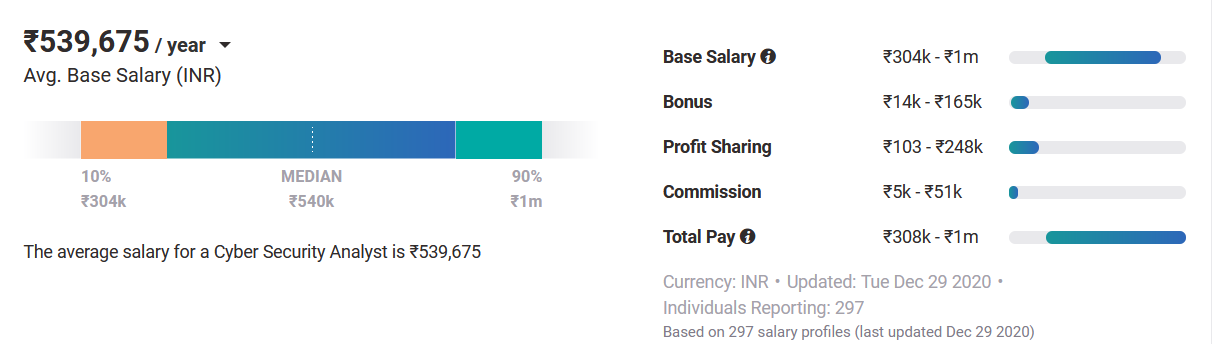

يبدأ راتب محلل الأمن السيبراني من INR. من 5 إلى 6 كهس سنويًا.

مصدر

3. مهندس أمن

يلعب مهندس الأمان دورًا أساسيًا في تصميم بنية أمان الكمبيوتر والشبكات للمؤسسة. يساعد هذا الشخص في البحث والتخطيط وتطوير عناصر الأمان. يقوم الفرد بإنشاء تصميم بناءً على احتياجات الشركة ثم يعمل مع فريق البرمجة لعمل الهيكل النهائي.

إلى جانب تخطيط البنية ، من المتوقع أن يقوم المحلل الأمني بتطوير الإجراءات والسياسات التنظيمية فيما يتعلق بكيفية استخدام الموظفين لأنظمة الأمان واتخاذ قرار بشأن الإجراءات العقابية في حالة حدوث أي ثغرات. وبالتالي ، من المتوقع أن يكون الشخص على دراية بالعمل مع وعي متعمق باحتياجاته من التكنولوجيا والمعلومات.

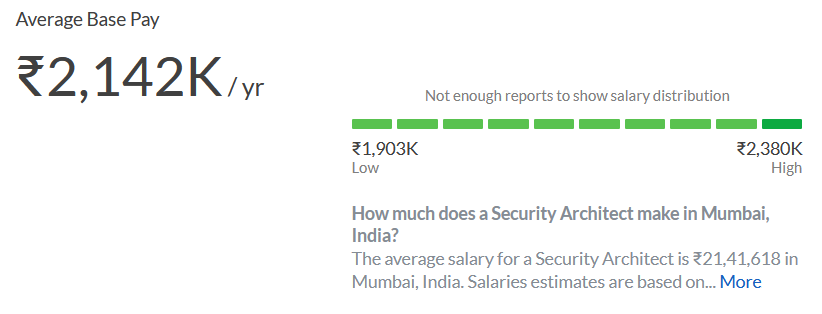

يبدأ الراتب السنوي لمهندس الأمن من INR. 17-22 كهس.

مصدر

4. مدير الأمن السيبراني

يضع مدير الأمن السيبراني استراتيجيات لتعزيز أمن الإنترنت والشبكات المتعلقة بمختلف المشاريع. هذا الشخص مسؤول عن الحفاظ على بروتوكولات الأمان في جميع أنحاء المنظمة ويدير فريقًا من محترفي تكنولوجيا المعلومات لضمان الحفاظ على أعلى معايير أمان البيانات بشكل صارم. من المتوقع أن يقوم الفرد بمراجعة سياسات الأمان الحالية بشكل متكرر والتأكد من أن السياسات تستند إلى تهديدات جديدة. يمكن أن يساعدك تحسين المهارات من خلال الدورات التدريبية في الأمن السيبراني في الهند على أن تصبح مديرًا بسرعة.

علاوة على ذلك ، يقوم الشخص بإجراء فحوصات منتظمة على جميع الخوادم وأجهزة التوجيه والمفاتيح والأجهزة الأخرى المتصلة للتأكد من عدم وجود نهايات فضفاضة أو ثغرات في نظام الأمان. من المتوقع أيضًا أن يقوم الشخص بتعيين موظفين جدد ، وإعداد الميزانيات والإشراف عليها ، وتقييم تقنيات وأدوات الأمان الجديدة وشرائها.

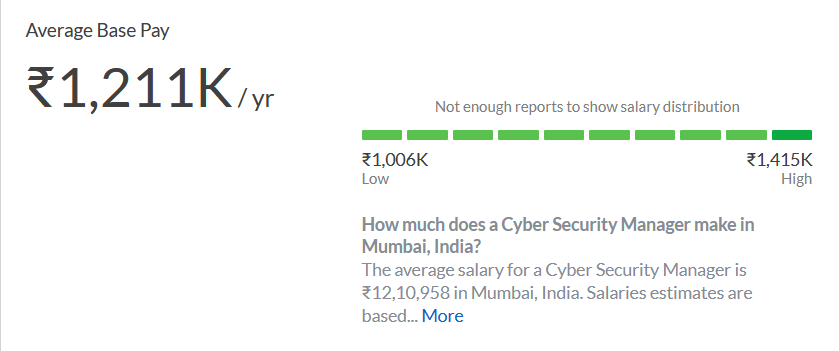

متوسط الراتب السنوي لمدير الأمن السيبراني هو INR. 12 كهس.

مصدر

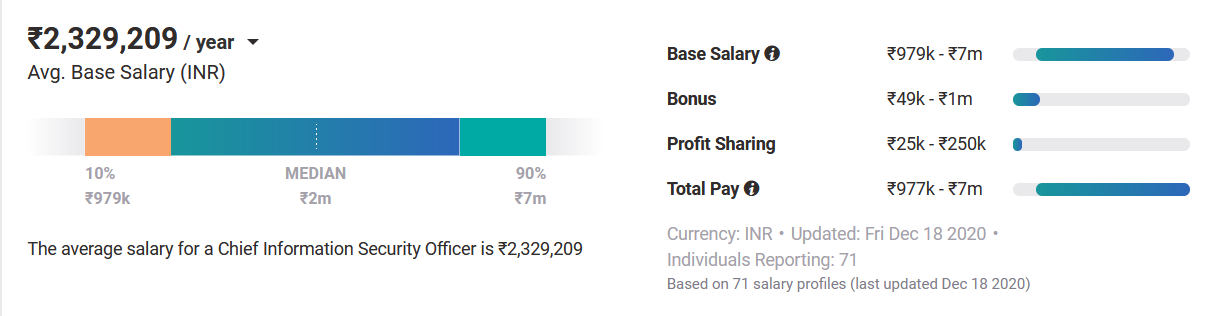

5 - كبير مسؤولي أمن المعلومات (CISO)

يشار إليه أيضًا باسم CSO (الرئيس التنفيذي للأمن) ، CISO هو مدير تنفيذي إداري على مستوى C. يشير تقرير صادر عن PWC إلى أنه في الوقت الحاضر ، 80+ في المائة من المنظمات لديها CISO في فريق الإدارة. يشرف رئيس أمن المعلومات (CISO) على عمليات قسم أمن تكنولوجيا المعلومات في الشركة والموظفين المرتبطين به. هذا الشخص مسؤول عن توجيه وإدارة العمليات والاستراتيجيات والميزانيات لحماية أصول معلومات المنظمة.

يعمل CISO مع الفريق لتحديد وبناء وتنفيذ وإدارة العمليات على مستوى المؤسسة لضمان عدم وجود انتهاكات أمنية. من المتوقع أن يستجيب الشخص للحوادث ويضع ضوابط ومعايير مناسبة للتخفيف من المخاطر الأمنية والحفاظ على استمرارية العمل اللازمة.

متوسط الراتب السنوي لـ CISO هو روبية. 23 LPA.

مصدر

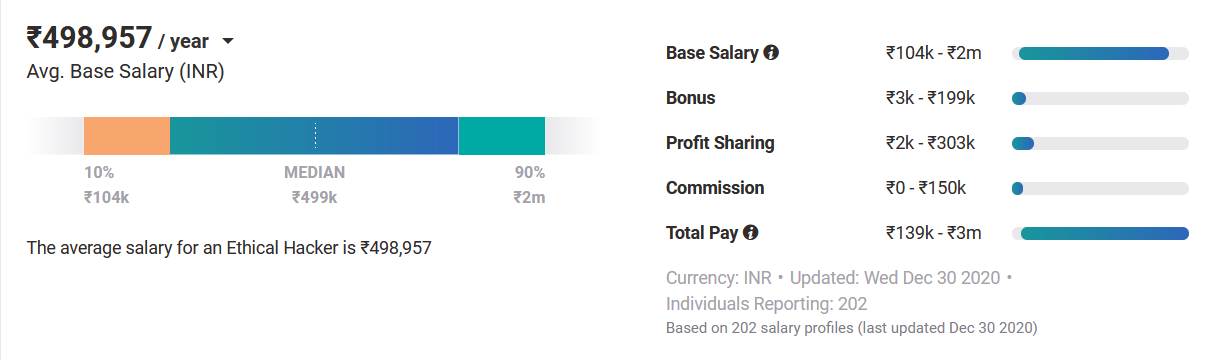

6. المتسللين الأخلاقيين

المتسللون الأخلاقيون مسؤولون عن تحديد نقاط الضعف والعيوب الأمنية ومساعدة الشركات من المتسللين الضارين. إنهم يعملون بتفويض من المنظمات التي يعملون فيها للتأكد من أن جهود القرصنة الخاصة بهم قانونية وشرعية.

إنهم مسؤولون عن اختراق أنظمة وشبكات الكمبيوتر لاكتشاف الثغرات الأمنية وإصلاحها بسرعة ، وإجراء الهندسة العكسية ، وتحليل التطبيقات ، وتحليل البروتوكول ، وتحليل البرامج الضارة ، وتصحيح الأخطاء. يبدأ بعض المتسللين الأخلاقيين بتجربة تكنولوجيا المعلومات ويحصلون على بيانات اعتماد الهاكر الأخلاقي المعتمد المقدمة من المجلس الدولي لمستشاري التجارة الإلكترونية.

يتراوح الراتب السنوي للمتسلل الأخلاقي من INR 5 lakhs إلى 6 lakhs.

مصدر

العوامل التي تؤثر على راتب مهندس الأمن السيبراني في الهند

يمكن أن تتأثر رواتب مهندس الأمن السيبراني في الهند بعدة عوامل. دعونا نرى بعض العوامل التي تؤثر على الراتب الأساسي:

- موقع

- خبرة

- مهارات

- شركة

كيف تتابع مهنة الأمن السيبراني؟

الفرص المتاحة لمحللي الأمن السيبراني في ذروتها حاليًا في الهند. للحماية من الهجمات الإلكترونية والانتهاكات الأمنية ، تكون المؤسسات على استعداد لدفع رواتب جيدة لخبراء الأمن السيبراني الذين يمكنهم حماية بيانات الشركة والعملاء. ويشمل ارتفاع رواتب الأمن السيبراني في الهند. تعد الدورات التدريبية عبر الإنترنت في مجال الأمن السيبراني في الهند خيارًا رائعًا للأشخاص الذين يرغبون في رفع مستوى المهارات ولكن ليس لديهم خيار ترك وظائفهم. على عكس وضع عدم الاتصال ، يمكنك إعادة زيارة أي فيديو في أي وقت. يمكنك التعلم بالسرعة التي تناسبك.

مع الطلب المتزايد بشكل كبير على المتخصصين في الأمن السيبراني إلى جانب الرواتب المربحة التي يقدمونها ، أصبحت مهنة الأمن السيبراني واحدة من أكثر الخيارات المهنية المطلوبة الآن. إذا كنت ترغب في متابعة هذه المهنة ، يمكن أن تساعدك upGrad و IIIT-B في الحصول على دبلوم PG في تخصص تطوير البرمجيات في الأمن السيبراني . تقدم الدورة التخصصية في أمان التطبيقات والتشفير وسرية البيانات وأمن الشبكات.

هذه واحدة من أكثر الدورات التدريبية شيوعًا في مجال الأمن السيبراني في الهند والتي تستغرق 12 شهرًا وتتألف أيضًا من محاضرات حية. يتم تقديم الدورة من قبل أعضاء هيئة تدريس على مستوى عالمي وخبراء في الصناعة ويعلمك 6 لغات وأدوات برمجة. إلى جانب الدعم الوظيفي 360 درجة الذي يتكون من معرض الوظائف والمقابلات الوهمية وغير ذلك ، تقدم الدورة أيضًا 3 مقابلات عمل مضمونة ومرشد نجاح الطالب المتفاني.

تتكون الدورة من أكثر من 7 دراسات حالة ومشاريع توفر لك الخبرة العملية التي تشتد الحاجة إليها ، إلى جانب المعرفة النظرية. تتضمن الدورة مشروع تتويج يتحقق من صحة فهمك ومعرفتك في نهاية البرنامج. إنها واحدة من أنجح الدورات التدريبية في مجال الأمن السيبراني في الهند مع أكثر من 40.000 متعلم و 300 + شركاء توظيف ولديها خيارات EMI للمتعلمين.

تم تصميم الدورة لمتخصصي تكنولوجيا المعلومات والتكنولوجيا ، ومحترفي البيانات ، وقائدي ومديري تكنولوجيا المعلومات والمشاريع الفنية ، ومحترفي الاختبار ، وجافا ومحترفي الترميز الآخرين ، وتجهزك لشغل العديد من وظائف مجال الأمن السيبراني ، بما في ذلك مهندسو الأمن السيبراني ، وخبراء الأمن السيبراني ، ومطورو البرمجيات. يجب أن تكون حاصلاً على درجة البكالوريوس في حضور الدورة ، ولا يشترط وجود خبرة سابقة في الترميز.

ما هي معايير بناء جدران الحماية؟

عند إنشاء جدار حماية ، يمكن استخدام مجموعة متنوعة من معايير جدار الحماية. إن قدرة جدار الحماية على حماية النظام من الوصول غير المرغوب فيه هي الشرط الأول. يجب أن يكون جدار الحماية قادرًا على منع المستخدمين غير المصرح لهم من الوصول إلى موارد النظام. الشرط الثاني هو قدرة جدار الحماية على حماية النظام من الاتجار غير المشروع. يجب حظر حركة المرور غير المصرح بها التي تدخل إلى النظام أو تخرج منه بواسطة جدار الحماية. إن قدرة جدار الحماية على حماية النظام من التعديلات غير المصرح بها هي المطلب الثالث. يجب ألا يتمكن المستخدمون غير المصرح لهم من إجراء تغييرات على إعدادات النظام ، ويجب ألا يتمكن المستخدمون غير المصرح لهم من تغيير موارد النظام. الشرط الرابع هو قدرة جدار الحماية على حماية النظام من التهديدات. يجب أن يكون جدار الحماية قادرًا على منع المستخدمين غير المصرح لهم من شن هجمات على النظام ومنع الهجمات على النظام.

ما الفرق بين القرصنة والقرصنة الأخلاقية؟

لماذا يجب أن أصبح محلل شفرات؟

قد ترغب في أن تصبح محلل تشفير لعدة أسباب. إذا كنت تستمتع بحل الألغاز وفك الرموز ، فقد يكون تحليل الشفرات هو المجال المناسب لك. يعد تحليل الشفرات أيضًا أداة مهمة في الاستخبارات والأمن القومي ، لذلك إذا كنت ترغب في المساعدة في حماية بلدك ، فقد يكون هذا اختيارًا مهنيًا رائعًا. أخيرًا ، يعد تحليل الشفرات مجالًا سريع الانتشار وله العديد من الآفاق للتقدم.